一般企業と自治体職員向け情報セキュリティ研修サービス|DX推進に必要な情報セキュリティポリシーの基礎知識

サービスの特徴

1.2種類の情報セキュリティ研修コンテンツから選ぶことができます。

●一般企業および自治体職員向け

対象者は、企業の従業員、自治体(職員、非常勤職員、臨時職員)、委託事業者。初学者や全体復習、勤続年数が浅い方、過去にインシデントを発生させてしまった方に有効なコンテンツです。

●自治体幹部職員およびCSIRTメンバー向け

対象者は、セキュリティ管理者全般、情報セキュリティ委員会、CSIRT。既に情報セキュリティ管理監督職に就いていて網羅的な知識を必要としている方に有効なコンテンツです。

2.自治体幹部職員およびCSIRTメンバー向けコンテンツは、「総務省 地方公共団体における情報セキュリティポリシー(令和4年3月版)」に沿ったコンテンツになっています。

3.従業員や職員の情報セキュリティスキルに応じた研修をカスタムオーダーで承ることができます。

●3ヶ月に1回 半年に1回 年に1回など実施サイクルに対応可能

●従業員、職員やCSIRTメンバー、非常勤職員、臨時職員、委託事業者など対象者に応じた研修コンテンツ作成も可能

4.従来の文章による伝える研修ではなく、多くの映像ソースを用いて業務現場に近い臨場感で学ぶことができます。

・セキュリティ事故の再現動画像(独立行政法人 情報処理推進機構 IPA)

・オンラインWeb(国の研究機関のサイト等)

・各省庁や民間シンクタンクからの統計情報

・オンラインクイズ(参加者内の情報共有)

5.章ごとに理解度を確認するセルフチェックが用意されています。

6.受講者の情報セキュリティの理解度を網羅的に把握することができます。

受講後に試験を実施することができ、その出題する問いや数量も選ぶことができます。またその結果の表示方法も2種類あり、より細かいセグメントで分析できるダッシュボードタイプ表示も用意しています。

●Excelタイプ表示(1問=1グラフ)

●ダッシュボードタイプ表示(複数の問いに跨って分析可能)

情報セキュリティポリシーをどう理解し運用するのか

私たちは、これまでの「伝える」一辺倒の研修から、ワークショップ、セキュリティインシデント発生再現ビデオ、オンラインWeb、政府機関の統計情報、オンラインクイズなどを通じて受講者とコミュニケーションしながら、体験しながら学習できるように作成されています。

また、最高情報セキュリティ責任者であるCISOやCSIRTメンバー向けに、受講者お一人お一人の理解度や、それを組織単位、役職単位、勤続年数単位など様々な視点からの庁内所内の情報セキュリティ理解度を分析し把握する機能もご提供しております。

ご検討の進め方

これまでのお取り組み内容をお聞かせいただきます。

受講時間や日数、サイクルを決めます。

コンテンツを選択をします。

セルフチェック活用の仕方を検討します。

ビデオ、ワークショップ・グループワークなどの数を決めます。

理解度確認オンラインテストを使うのか決めます。

必要要件

受講者:オンラインクイズやテスト用インターネット接続できるPCやスマートフォン

講義者:ダウンロード速度100Mbps以上の常時インターネット接続環境

コンテンツ内容の説明

上記の「情報セキュリティ研修サイクル」の流れでご説明いたします。

1.「教育」について、どの様なコンテンツが有効なのか諸事情を踏まえ検討いただきます。

2種類の研修コンテンツをご用意しております。

映像とセルフチェックで学ぶ業務に直結する情報セキュリティ入門

対象者 :一般企業従業員、自治体職員(職員 非常勤職員 臨時職員)、委託事業

初学者や全体復習、勤続年数が浅い方、過去にインシデントを発生させてしまった方に有効なコンテンツです。

学習内容 :セキュリティ環境と情報資産の重要性を学んだうえでインシデント事例を映像や統計情報を使って説明します。

目次 約150ページ

1.情報セキュリティの取り巻く環境の認識

・LIVE 今の情報セキュリティ事故の現状

・中小企業におけるセキュリティ事故

・自治体におけるセキュリティ事故

2.情報セキュリティはなぜ重要なのか

・情報セキュリティはなぜ重要なのか

・情報資産の価値とその性質

・情報資産の破棄

3.身近に起きている情報セキュリティ事故事例

・情報セキュリティ事故の傾向

・自治体攻撃内容からみる 代表的な攻撃例

・意図的脅威|怠慢 不注意

4.情報セキュリティ事故を起こさないための注意点

・人的セキュリティホール|脆弱性

・ソフトウェアの脆弱性

・アカウントとパスワード

・電子メール 送信する時の注意点

・ソーシャルエンジニアリング|心理的攻撃

5.ガイドラインによる職員が守る情報セキュリティとは

・「2.0 情報資産の分類と管理」と照らし合わせ

・「5.1 職員等の遵守事項」と照らし合わせ

6.もしも事故が起きてしまったら情報セキュリティインシデントの報告

解決映像とセルフチェックで情報セキュリティ管理者の不安を解く「地方公共団体における情報セキュリティポリシーに関するガイドライン」に沿った講義

対象者 :自治体幹部職員、セキュリティ管理者全般、情報セキュリティ委員会、CSIRTメンバー

学習内容 :「総務省 地方公共団体における情報セキュリティポリシー(令和4年3月版)」の解説と補足説明を行います。なお情報システム系の事項は含まれておりません。

目次 200ページ

1.0.0 定義 *

2.1.0 組織体制 *

3.2.0 情報資産の分類と管理 *

4.4.0 物理的セキュリティ

4.1 サーバ等の管理

4.2 管理区域(情報システム室等)の管理

4.3 通信回線及び通信回線装置の管理

5.5.0 人的セキュリティ

5.1 職員等の遵守事項 *

5.2 研修・訓練

5.3 情報セキュリティインシデントの報告 *

5.4 ID 及びパスワード等の管理 *

6.6.0 技術的セキュリティ

6.1 コンピュータ及びネットワークの管理 *

6.2 アクセス制御 *

6.3 システム開発、導入、保守等

6.4 不正プログラム対策 *

6.5 不正アクセス対策 *

6.6 セキュリティ情報の収集 *

7.7.0 運用

7.1 情報システムの監視

7.2 情報セキュリティポリシーの遵守状況の確認

7.3 侵害時の対応等

7.4 例外措置

7.5 法令順守

7.6 懲戒処分等

8.8.0 業務委託と外部サービスの利用

8.1 業務委託

8.2 外部サービスの利用(機密性2以上の情報を取り扱う場合)

8.3 外部サービスの利用(機密性2以上の情報を取り扱わない場合)

9.9.0 評価・見直し

9.1 監査

9.2 自己点検

9.3 情報セキュリティポリシー及び関係規程等の見直し

注意)上記の目次は、「総務省 地方公共団体における情報セキュリティポリシー(令和4年3月版)」の目次です。研修対象は、「*」が付いた章です。

2.「繰り返し教育」を検討します。

2種類ある研修コンテンツは、それぞれ100ページ以上用意できていますので、そのコンテンツを2つや3つと分けて実施することも可能です。

繰り返し教育の実施をご検討する際は、以下のポイントを参考にして下さい。

半日、一日、二日 コース

研修時間や期間によってその枠で実施するコンテンツを選んで下さい。

研修サイクル

1か月1回実施するのか、半年に1回なのか、一年に1回なのか、実施サイクルを決めた上で、コンテンツを選んで下さい。

諸事情に応じ選択できる章立て

既に受講者の情報セキュリティのスキルが分かっていて、且つ強化ポイントが明確な場合は、そのポイントに集中したコンテンツを選んで下さい。

セルフチェック

各章の終わりにセルフチック(紙)を用意しておりますが、それをオンラインで実施するかどうか決めてください。受講者お一人お一人の理解度をExcelタイプ表示で把握することができます。庁内所内の情報セキュリティ教育検討の基礎資料にすることが可能です。

ワークショップ|グループワーク

研修内にワークショップやグループワークを導入することが可能です。これらは、学習で得た知識の定着化に役立ちます。また一方では、研修時間を多く割く必要も出てきますので、研修時間全体のバランスを考えて導入を考えてください。

共通事例:目次を2つに分けて実施

一般企業事例:受講対象者を3パターンにして実施

自治体事例:受講対象者を3パターンにして実施

3.「理解度を確認」をします。

① 章ごとのセルフチェック(紙)をすることができます。

・理解の整理整頓

・知識の定着化を図る

・弱点を自覚してもらう

・受講後に繰り返し活用してもらう

② オンラインクイズ(ライブインタビュー)

必要に応じてオンラインクイズを実施することも可能です。当事者意識の低い受講者への対策で、受講している仲間だけでその瞬間(LIVE)の心境や知識、考えを共有して興味を引き出せるように努めています。

なお実施するには、インターネットへ接続できるWiFi環境やPC、スマホの利用が必須になります。

4.「人や組織の弱点把握」を行います。

紙のセルフチェックでは、組織や役職、勤続年数、地域などごとの理解度を把握することは不可能です。オンラインテストを前提に2種類の弱点把握方法をご用意しております。

なお実施するには、インターネットへ接続できるWiFi環境やPC、スマホの利用が必須になります。

① リアルタイムテスト結果画面|ブラウザ|Excelタイプ表示

一つの質問に対して一つのグラフを作成し表示させることができます。

テストを実施している最中にリアルタイムで表示させることもできます。

② リアルタイムテスト結果画面|ブラウザ|ダッシュボードタイプ表示

・複数の問いに跨って=複数のセグメントグラフ表示

・過去実績分も累積表示可能

・1つの情報から詳細情報へ深堀するドリルダウン表示可能

予めプロファイル(氏名 年齢 所属名 役職 勤続年数など)を得ることによって、テスト結果内容をプロファイルの視点で分析することが可能です。例えば、点数の低い組織ワースト5、役職や勤続年数ごとの理解度チェックなど、情報セキュリティ教育を実施するにあたっての基礎情報を得ることができます。

また継続的にご契約いただくことで、年単位の理解度の遷移を可視化することもできます。

研修資料の構成と工夫しているポイント

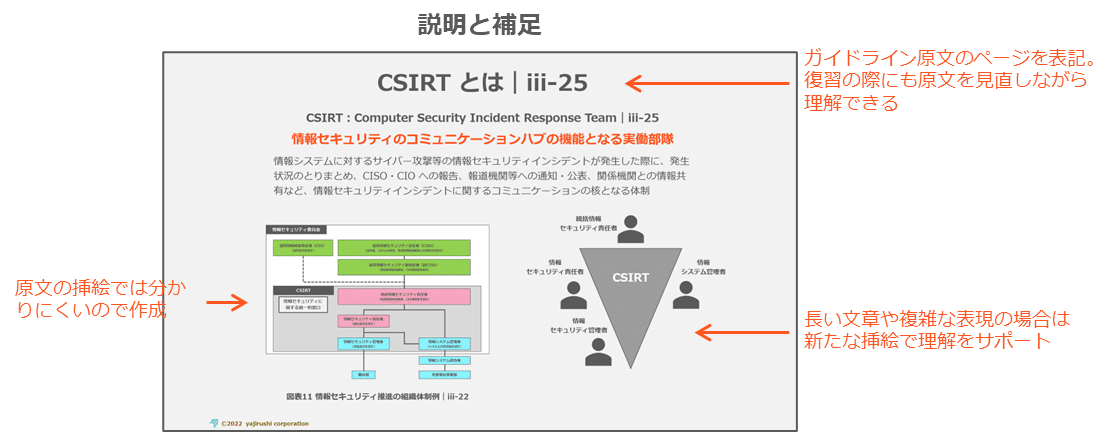

研修で使用している資料は、原則「説明と補足」「統計データ」「セルフチェック」「ガイドラインの原文」と構成されています。

「説明と補足」

長い文章や複雑な表現の場合は新たな挿絵で理解をサポートするようにしています。

「統計データ」

出来るだけ最新の情報を掲載するように心掛けております。これら統計データを用いることで、より身近な出来事として再認識していただける様配慮しております。また、各省庁や研究機関の統計情報で説明を補完しています。

「セルフチェック」

各章の終わりには、セルフチェック用の頁を用意して知識の定着を図っています。

セルフチェックもカテゴリ分けして理解をサポート

ガイドライン原文(自治体向け)のページを表記。復習の際にも原文を見直しながら理解できるようにしています。

セルフチェックのページ、一目で見分けがつくように色とデザインで区別しています。

自治体向け「ガイドラインの原文」

自治体向け情報セキュリティ管理監督職の研修資料では、「地方公共団体における情報セキュリティポリシーに関するガイドライン」に沿って構成されていることもあり、そのガイドラインと照らし合わせて理解できるように配慮されています。

ガイドライン原文の「例文」と「解説」を同じページに記載。ガイドラインでは異なる頁に記載されていて見にくい点を改善しています。

ガイドライン原文のページを表記。予習復習の際にも原文を見直しながら理解できるようにしています。

セルフチェックのページ、ガイドライン原文のページと一目で見分けがつくように色とデザインで区別しています。

「オンラインWeb」

政府や研究機関が公開している情報セキュリティに関するリアルタイム情報を講義中に活用しています。今現在、この瞬間に起きているサイバー攻撃やインシデントを受講者全員で共有して臨場感あふれる授業の進行に努めております。

例)Atlas | 国立研究開発法人情報通信研究機構 サイバーセキュリティ研究室 (nicter.jp)

「ビデオ」

独立行政法人 情報処理推進機構 IPAの「映像で知る情報セキュリティ」の映像ライブラリーを随所で活用。知識の定着を狙うために目と耳から知識の補完をしています。

「オンラインクイズ」(ライブインタビュー)

必要に応じてオンラインクイズを実施することも可能です。当事者意識の低い受講者への対策で、受講している仲間だけでその瞬間(LIVE)の心境や知識、考えを共有して興味を引き出すことが可能です。簡単なクイズをします。この結果踏まえた会話をして場を緩めます。

なお実施するには、インターネットへ接続できるWiFi環境やPC、スマホの利用が必須になります。

矢印株式会社は好きなことを仕事にしています。

企業紹介や事業内容、そして経営指標、統計オープンデータ、メンタルヘルス、マーケティングなどの経験も記事にしています。

--- yajirushi owned media ---

note Twitter

Instagram Facebook YouTube

矢印株式会社のご説明

経営者の職務経歴 LinkedIn

矢印株式会社 Contact|お問い合わせ

LINEから気軽に Contact|LINE WORKS