警察発表の資料を見ていきましょう!

皆様、こんにちは!

株式会社カチカのリモート&コールドバックアップ業務担当の村島です!

いやあ、本当に急激に寒くなりました。本当に令和くん「秋」って知ってる?という感じです。

秋というのは美味しいものがたくさん出て来る季節でもありますので、毎年楽しみにしているんですが、最近は秋があっという間に終わっちゃうんですよね。

柿食べたかったんだけどな…フルーツってだいたいものすごく高い。

では、今日もレッツスタディセキュリティ!なのです。

警察庁サイバー警察局発表の資料を見ていきましょう!

https://www.npa.go.jp/news/release/2024/index.html

(以降、特に注記なき場合同資料からの引用とします)

以前にも出したこの資料なんですが、重要なことが結構書いてありますので、これを細かく見ていきたいと思うんです。

まあ、サイバー犯罪一般について書いてあります資料ですので、バックアップ関係あるところだけになってしまいますが、できればこういう方面で働いていらっしゃる方々には一度は目を通していただきたい資料です。

さて、関係するところを見てみましょうか…。令和6年上半期の資料ですが、あと2週間ほどで下半期も終わりますけどね。

不審なアクセス数増加中!

これは警察庁が設置したセンサーによって検知された、脆弱性探索行為等の不審なアクセス件数です。これ、ちょっとわかりにくいグラフですがR1~R5は1年のデータですが、R5上とR6上は半期の数字なんですよね。

半期同士ということでR5の半期と比べたんでしょうけど、やっぱりかなり増えていることがわかります。

ランサムウェアも急上昇中!

そして実は、その記事の続き、すぐあとがランサムウェアの話題なんですね。このことからも、警察庁がいかにランサムウェアに神経を尖らせているかがわかると考えます。このグラフ自体は以前にもご覧いただいたものではありますが、こうやって統計を取っていることからも明らかでしょう。

そんなランサムウェアですが、一応検挙にいたる場合もあるみたいです。上のグラフのすぐ下に【警察の取組】として以下のように書かれています。

● サイバー特別捜査隊(当時)が参画した国際共同捜査において、ランサムウェア事案被疑者が検挙されたほか、警察庁において、中国政府を背景とするサイバー攻撃グループAPT40 による攻撃手法や緩和策が示された国際アドバイザリーの共同署名に参画し、本件アドバイザリーを公表。

そこから先はインターネット空間を悪用した犯罪について書かれています。バックアップで何とかなる範囲を超えていますのでここに書くべきものではないと思います。

しかし本当に大変なことになっているので、皆様にもご一読いただきたいと本当にお勧め致します。これを読んでおくだけで、サイバー犯罪の餌食にされる可能性はかなり減ると思います。

犯罪は何のために行うのか?

さて、いきなり深いタイトルをつけてしまいましたが、リアルでの犯罪をやる動機は様々だと思います。復讐とか、売名とか、憂さ晴らしとか、いずれにせよそんな犯罪者の被害になるのはたまったものではないと思います。

しかし、サイバー犯罪の目的というのは、もうほぼ間違いなく「カネ」一択ではないでしょうか。

ということは、その犯罪であげた収益を、何とかして自分の懐に入れる必要があるということになります。それについて図解したものが↓です。

これは直接ランサムウェアの被害に遭ったケースではないのですが、この一連の流れというのは、なんと言うか…こんな表現も不謹慎だとは思うんですが、敢えて言いますと「良くできてるなあ」と言いますか。

この中の③に「SIMスワップ」という言葉が出て来ますが、要は偽造の身分証を使って「SIMカードがダメになりました」と携帯電話販売店に申し出てSIMの再発行を受ける、という手口なんですよ。

もちろん、本来のユーザーは「携帯がまともに使えない」という症状に見舞われることになります。しかしここで、ランサムウェアを使って本来のユーザーが「まともに使えなくて当然」な状態に落としておいたらどうでしょうか。

変な話ですが、ランサムウェアにはこういった使い道もある、ということになってしまうんです。ランサムウェアで奪われるのは、お金だけではないかも知れません。

ランサムウェアの重大性

以降「違法・有害情報にかかる情勢」「サイバー特別捜査部の活動状況」ということで文章が続いています。特に今年は元日から大震災に見舞われまして、人々を徒に混乱させるような情報が出回りました。その発信者が特定され逮捕されたというようなことが書かれていますし、フィッシングやDDoSといった昔ながらの犯罪も行われていると書かれています。

そして以上の内容は実は「概要令和6年上半期における脅威情勢の概要」なんです。そして本文はこれのあとになるのですが、第1部→1→(1)→アという冒頭の冒頭はサイバー攻撃やDDoS攻撃について書かれています。まあこれらは長年の懸案ですからね。

そしてその次、第1部→1→(1)→イにはランサムウェアについてかなり厚く書かれています。

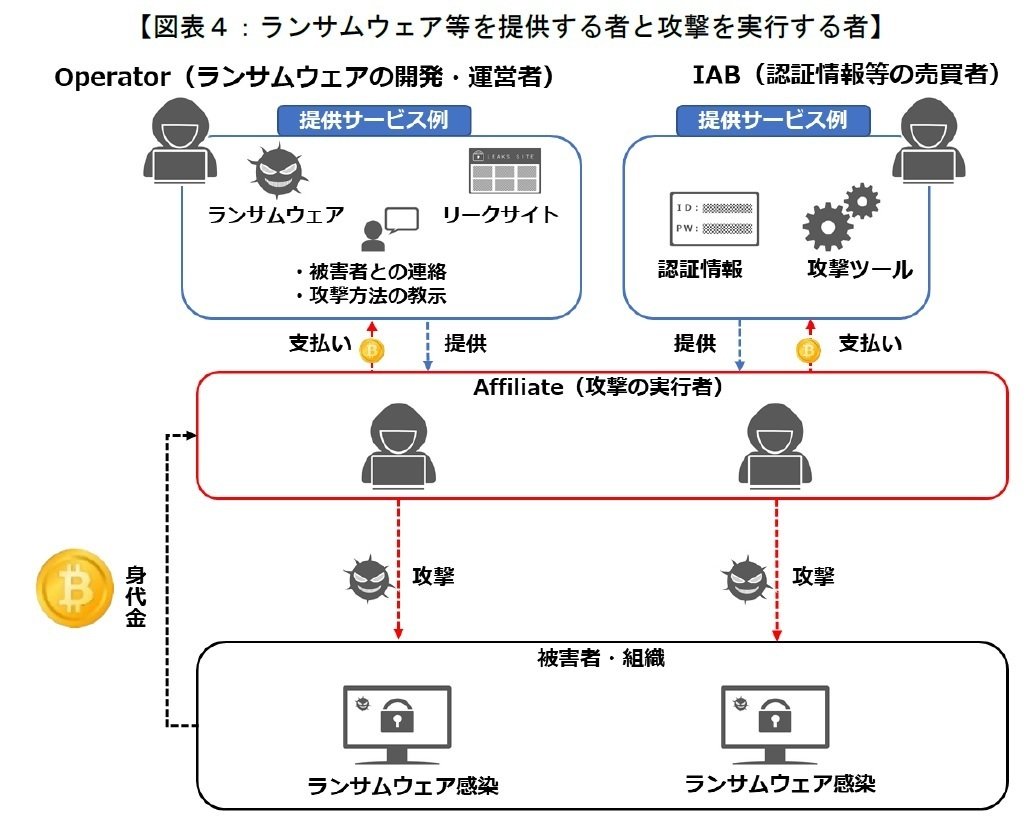

それによると「ランサムウェアの開発・運営を行う者(Operator)」「攻撃の実行者(Affiliate)」と立場を分けて、実行者が開発者にいくらか歩合を分けるという「(RaaS:Ransomware as a Service)も確認された」と書かれています。

さらに「標的企業のネットワークに侵入するための認証情報等を売買する者(IAB: Initial Access Broker)」などという存在も確認されているということで、完全に犯罪のためのコミュニティが、インターネットというヴァーチャルな世界で形成されていることがわかります。

そしてその結果ですが、重要なことなので1文引用しましょう。

攻撃の実行者が技術的な専門知識を有する必要もなくなるなど、RaaS を中心とした攻撃者の裾野の広がりがランサムウェアの被害を拡大させている背景の一つとして指摘されている。

これも以前にも出した図だとは思うのですが、分業体制が敷かれてしまっているわけです。

これでもまだだいぶ荒っぽい図解でして、例えば左上のOperatorグループだけ見ても、ランサムウェアの制作、リークサイトの構築、被害者との連絡、攻撃方法の教示、全部別の人間が行っていることだったりします。IABの方も、認証情報の収集・整理と攻撃ツールの作成・使用が別人だったりとか。

その結果何が起こってくるかというと、ひとつひとつの作業から全体で行われていることの違法性が見えにくくなってくるという事態に至るんですね。

例えばリークサイトひとつ作るのも、受注側は「ちょっと変わったサイトを作るんだなあ」ぐらいの感覚しかなくなってくるわけです。

そしてこれがインターネット上で行われているということを忘れてはいけません。それぞれの役割を受け持っている人物たちは、世界中に散らばっているということになります。物理的に集まって犯罪を実行する必要がないわけです。これにより、全体像がさらに見えづらくなり、ひとりひとりの犯罪の自覚は薄まっていくことになります。

日本の反社会的組織も、こういったサイバー犯罪は日本国内で行う必要はないとばかりに海外に拠点を設ける例が増えてきているそうです。日本の警察は厳しいですからね。

東南アジアあたりの、締め付けが弱く、仮に警察に見つかってもいくらか握らせればあっさり転ぶような警察官がほとんど、というような国に拠点を構えているんだそうです。

ランサムウェア対策はどうあるべきか?

この資料には、割と分厚くランサムウェアのことについて書かれてはいるんですが、やはりその他の犯罪のことについても書かなければいけませんので次にランサムウェアの話が出てくるのは第2部になってしまいます。というわけで、若干短いですがこの資料に当たるのは今日はここまでにします。

さて、ランサムウェア対策と言いますか、サイバー犯罪の対策の肝と言えるようなものは何でしょうか。

とにかく「お金を渡さない」ということに尽きると私は思います。結局、連中はお金が欲しくてこんなことをやっているのですから、連中を日干しにするにはお金が渡ることを阻止するというのが何よりも大事なことです。

そのためには何が重要かというと、セキュリティパッチは最新のものを当て続けるとか、セキュリティソフトをインストールして定義ファイルを最新のものにしておくとか、もう本当に言い尽くされていることの繰り返しになるわけです。

少なくともランサムウェアに関しては、バックアップが非常に有効であることは間違いありません。「またこのデータを読みたければ身代金を払え!」→「いや、別にいいです。コピー取ってあるんで」という流れになるわけですね。

3-2-1ルールもしくは3-2-1-1-0ルール、あるいは5-2-1ルールに則ってオンラインバックアップ(ホットバックアップ)とオフラインバックアップ(コールドバックアップ)を両方取ってハイブリッドバックアップを構成しておき、遠隔地バックアップも行っておけば攻撃者に対して屈しなければいけない事態にはまずならないでしょう。

ただ、バックアップだけでは「じゃあ、このデータをネットにバラ撒くぞ」という脅しには対抗できません。

そして、今回見ているこの資料には、ダークWebなどと言われるところに実際にバラ撒かれた例も紹介されているんですね。

これは…どうしましょう?

あくまでも、私の考えでは、ですよ。

そういう脅しを受けてしまったら諦める他ないと思います。

だってそうでしょう?身代金を払ったからと言って、犯行グループがそのデータをダークWebにバラ撒かないでくれるという保証はありますか?

2回3回と脅しに来るという可能性の方が高いんだろうと私は思います。だったら1回目からお金を払わない方が得策というものです。

「やっぱり情報をバラ撒かれたら困る」というご意見も十分理解できるものではありますが、だったら最初から窃取されないように気をつけて下さい、という話になると思います。日頃の備えしか、対策はないと言っていいんではないでしょうか。

ちょっと余談ですが

この資料に、SNSを舞台にした国際ロマンス詐欺の話が出てくるのを見て、ああやっぱり結構あるんだなあと思いました。

実は私、国際ロマンス詐欺を仕掛けられたことがあるんですよ。Facebook上でした。

設定上、向こうはアメリカ在住の女性。日本人の母親とアメリカ人の父親の間に日本で生まれたが、1歳の時に交通事故で両親を亡くす。その後はアメリカの神父に引き取られて成長し、結婚して女の子をひとり授かるも離婚、その後はひとりで子供を育てながら、この子が成人したら日本で暮らしたいと思って準備している。そのために日本人の友達大募集!という感じでした。

「LINEアカウント教えてくれ」としきりに言ってくるものですから私は「私はLINEを使っていない」と答えました。これは事実で、その時にも一応インストールこそしてあったものの使った経験はほとんどなく、その後いくらか使いましたがいまも結局ほとんど時々通知音が鳴ってるな、と考えるだけのものになっています。そして使っていないと言うと「私が教えてあげる」と返ってきます。

名前が男性名だったので「男性名ですね?」と聞いたら「女性名だと変な通知が届いたりするので父親の名前を使っている」。

その後もLINEアカウントの教えろ教えないの押し問答になっていたんですが「これが私と娘の写真です」といって画像を送ってきたので画像検索をかけてみましたらウクライナの女性政治家とその娘さんの写真であるということが判明しました。

「私はもう寝ます。今度お話しするときには、あなたがなぜ自分だと言ってウクライナの政治家の写真を送ってきたのか詳しく教えて下さい」と言ったら光の速さでFacebookの友達からいなくなっていました。

まあ海外からの友達申請でLINEアカウントを教えてくれと言うのはだいたい詐欺だと言っていいんじゃないかと思います。LINEを盛んに使ってるのは日本人だけですからね。

小括

というわけで、今回は警察庁の発表した資料をもとに、特にランサムウェアについての項目について勉強してまいりました。

この資料には他にも架空請求とか国際投資とかいろんなサイバー犯罪が出て来ます。

いろいろ新しい手口が発明されて時代とともに移り変わったりもしていますが、結局のところ基本は同じ犯罪の上っ面だけが時事問題に合わせて取り替えられているだけで本質は何にも変わりません。

「物事は変われば変わるほど同じもの」というアルフォンス・カーの言葉もありますが、本当にそうだと思います。

見た目のめまぐるしさに惑わされずに、その奥を見通す目を養って下さい。それにはまず、よく知ることです。

では今日はこの辺で。

今日もありがとうございました。

今後ともよろしくお願い申し上げます。

目次

クラウドストレージが持つ特有のリスク

クラウドストレージが持つ特有の脆弱性

クラウドストレージと遠隔地バックアップの相互補完性

クラウドストレージのデータ消失に関する責任の所在

ディザスタリカバリ手順をあらかじめ決めておくべき理由

弊社でお取り扱いしておりますデータ・OSにつきまして

クラウドストレージのメリット・デメリット

Windowsからの乗り換え先になるか? Linux MintとChrome OS Flex

バックアップの方法 オフライン・オンラインバックアップとは?

IPAの言うセキュリティ対策の基本を見ていきましょう! その1

IPAの言うセキュリティ対策の基本を見ていきましょう! その2

IPAの言うセキュリティ対策の基本を見ていきましょう! その3

IPAの言うセキュリティ対策の基本を見ていきましょう! その4

IPAの言うセキュリティ対策の基本を見ていきましょう! その5

IPAの言うセキュリティ対策の基本を見ていきましょう! その6

IPAの言うセキュリティ対策の基本を見ていきましょう! その7

IPAの言うセキュリティ対策の基本を見ていきましょう! その8

IPAの言うセキュリティ対策の基本を見ていきましょう! その9

IPAの言うセキュリティ対策の基本を見ていきましょう! ラスト

内閣サイバーセキュリティセンター(NISC)を見ていきましょう!

内閣サイバーセキュリティセンター(NISC)を見ていきましょう!その2

内閣サイバーセキュリティセンター(NISC)を見ていきましょう!その3

内閣サイバーセキュリティセンター(NISC)を見ていきましょう!その4

ランサムウェア・インシデント発生時の組織向けガイダンスを見ていきましょう!その1

ランサムウェア・インシデント発生時の組織向けガイダンスを見ていきましょう!その2

ランサムウェア・インシデント発生時の組織向けガイダンスを見ていきましょう!その3

ランサムウェア・インシデント発生時の組織向けガイダンスを見ていきましょう!その4

ランサムウェア・インシデント発生時の組織向けガイダンスを見ていきましょう!その5

ランサムウェア・インシデント発生時の組織向けガイダンスを見ていきましょう!その6

ランサムウェア・インシデント発生時の組織向けガイダンスを見ていきましょう!その7

ランサムウェア・インシデント発生時の組織向けガイダンスを見ていきましょう!その8