日本のサイバー防衛 立法や予算措置さらに議論よりも以前にすべきことが山積みだった NATO CCDCOE

「能動的サイバー防御」そのものは必要だし、やった方がいいと思うのですが、日本が一足飛びにできるとは到底思えない現実がある。ついでに言うと日本は議論すらできる状態に達していないと考えた方が現状に近いと思う。

●サイバーインテリジェンスはぼろぼろ

日本のサイバーインテリジェンスがぼろぼろだと思われている話をNATOのレポートから以前紹介した。

日本のインテリジェンスの大きすぎる課題 Cyber Threats and NATO 2030: Horizon Scanning and Analysis

その時は、具体的には下記が指摘されていた。

「日本にはCTI(Cyber Threat Intelligence)の共有を行える基盤はあるもの、戦略文化や民間セクターとの調整、人材の問題、法的制限など問題は山積みだ」

オブラートにくるんでいるけど、つまりなにもできていないに近いということらしい。

特に課題になるのは次の3点だった。

・the capacity and willingness to share threat intelligence CTI共有のための日本の能力とやる気の欠如

・ fuzzy boundaries of responsibility and accountability 日本側の担当と責任の所在の曖昧さ

・incomplete or inaccurate understanding of partners’ expectations and strategic culture. 米国の意図や戦略文化の不完全あるいは不正確な理解

●そもそも言葉すら共有できていない

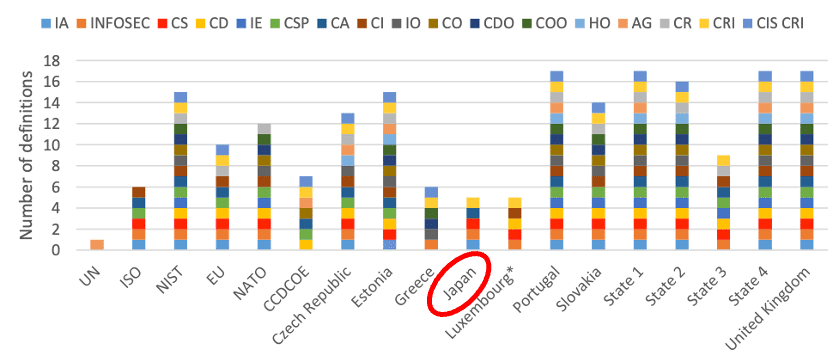

NATO CCDCOEは「Comparative study on the cyber defence of NATO Member States」(https://ccdcoe.org/uploads/2022/04/Comparative-study-on-the-cyber-defence-of-NATO-Member-States.pdf)を出している。ここでは日本も取り上げられている。ここではサイバーに関わるさまざまな分野の用語が定義されているかを確認している。日本は調査対象国中最低レベルである。

国内外でサイバーに関する込み入った話ができない/しても行き違いが生じることになる。議論の前の段階と言ったのはそのためだ。国内でも言葉の意味が共有されていないのに他国と共有できるわけがなく、それが前述のCTI共有に関する課題でボロカスに言われた原因のひとつでもある。

今回の「能動的サイバー防御」を実現するためには相手を無効化する能力も必要になるが、そうしたサイバー能力についての最低限の理解と透明性が不可欠と「Cyber Threats and NATO 2030」の「PART IV Information Sharing, Cyber Threat Intelligence and Exercises 」の10章に書かれている(つまり日本は最低限の理解すらできていないという意味)。

●前提がまだ整理されていない

私は専門家ではないのだが、最低限下記が明らかにされ、共有されていないとなにもできないことはわかる。

・ビジョン、目標、原則、優先事項

・関係者の役割と責任

・防御、レジリエンスのためのステップ、主導組織

防衛3文書で最初の部分について、おおまかには触れているものの、それ以上のものは明らかにされていないように思う。

ちなみに、同じくNATO CCDCOEの「Guide to Developing a National Cybersecurity Strategy 2nd edition」にもほぼ同じことが書いてある。

繰り返しになりますが、私は「能動的サイバー防御」はあってもいいと思うのですが、前段階をすっとばしてできるものではないと思うだけです。

ただ、アメリカに丸投げして莫大な予算をつけるといった話なら、それはやめた方がいいとは思います。

好評発売中!

『ネット世論操作とデジタル影響工作:「見えざる手」を可視化する』(原書房)

『ウクライナ侵攻と情報戦』(扶桑社新書)

『フェイクニュース 戦略的戦争兵器』(角川新書)

『犯罪「事前」捜査』(角川新書)<政府機関が利用する民間企業製のスパイウェアについて解説。

いいなと思ったら応援しよう!