サーバへの接続・セッションハイジャックの仕組み①TCP(前編:サーバ接続の基礎)

情報セキュリティ第二弾:セッションハイジャック①(前編)

概要

・(前編)サーバへの接続確立までの流れ

・(後編)セッションハイジャックの仕組みと対策

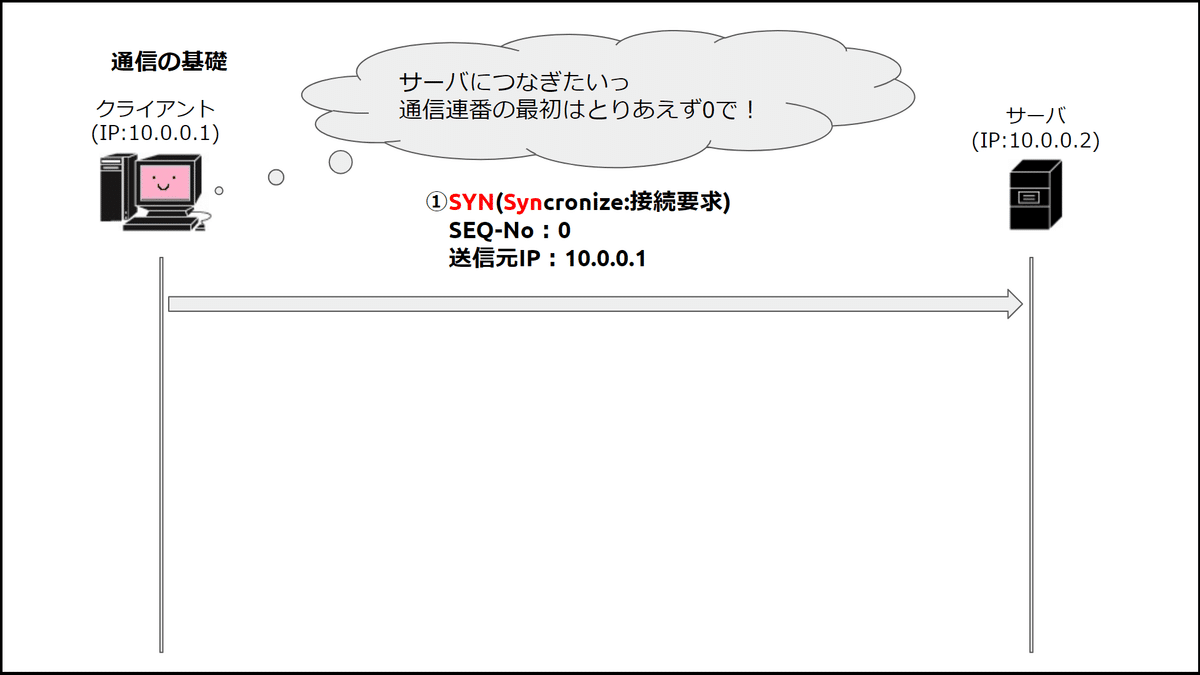

TCP接続の基本(3ウェイハンドシェイクの流れについて)

クライアントからサーバへの接続を行う想定とします。

まず、クライアントからSYN(接続要求)を送信します。

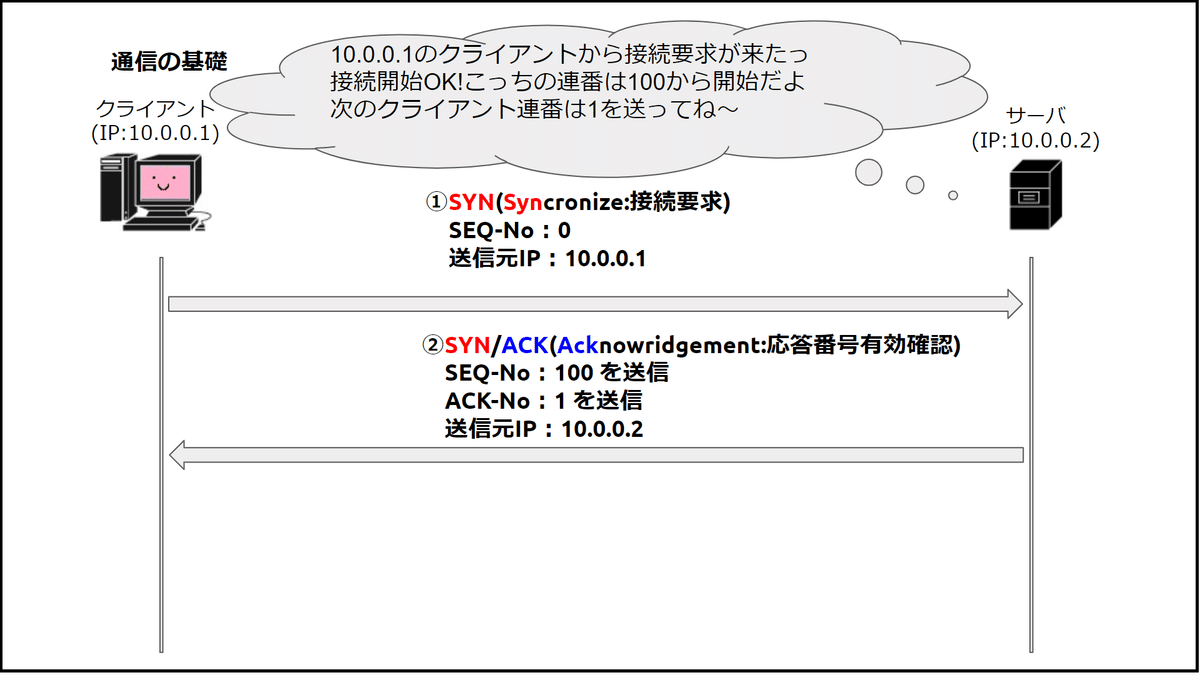

次に、SYNを受け取ったサーバがクライアントへACK(有効確認)を送信します。

最後にサーバからの王都を受領して、接続ができることが分かったので、クライアントからサーバの要求しているシーケンス番号を送ってコネクション確立となります。

これが3ウェイハンドシェイク!!

ここから、間に割って入る悪意のあるクライアントによるセッションハイジャックについては後編にて、、、

↓↓後編はこちら↓↓