2年目のインフラエンジニアが解説するセキュリティ対策

皆さん、こんにちは!株式会社キャリタスのSRE課です。

久々の投稿ですので、いよいよ待ちに待ったSRE課の登場だ!と思う方もいらっしゃるかもしれませんね。

あ、そうです!この記事を書く私は韓国から来て、ちょうど1年が経ったばかりの、SRE課の2年目の末っ子インフラエンジニアです。よろしくお願いします!

それでは、本日のテーマに入りたいと思います。

今回はインフラエンジニア歴2年目の私が、私なりの理解で一般的な各セキュリティ対策について解説をしたいと思います。

SRE課が担当しているのは、基本的にインフラ基盤になります。また各インフラ基盤はAWS環境で実装されていますので、AWS上で稼働しているシステム向けのセキュリティ対策についての解説になります。

SRE課が考えるセキュリティ対策とは

私たちは「セキュリティ」について、最も重要な要素の1つとして考えています。適切なセキュリティ対策を施すことで、大切なシステムを守ることが私たちに求められる大きなミッションだと考え、業務に励んでいます!

セキュリティ対策について、社内のガイドラインを作成しており、それを守ることで各システムのセキュリティレベルを標準化しています。

一般的なセキュリティ対策の一部

1. MFAの導入

AWSでMFA(多要素認証)を使うことは、セキュリティを強化する特に重要な方法です。パスワードだけでは、攻撃者がアカウントを盗むリスクがあるため、MFAでは携帯電話に送られるワンタイムコードやセキュリティトークンなどの二段階認証を要求し、攻撃者が簡単にアクセスできないようにします。特に、AWSアカウントの中で最も重要なルートアカウントや管理者アカウントを安全に保護するのに役立ちます。

2. WAFの導入

WAF(Web Application Firewall)は、Webアプリケーションの保護に特化したセキュリティ対策です。WAFはSQLインジェクションやクロスサイトスクリプティング(XSS)といった、よくあるウェブ攻撃を検知し遮断しますので、アプリケーションがハッキングされないように保護してくれます。また、大規模なDDoS(Distributed Denial of Service)攻撃も緩めて、突然大量のトラフィックが押し寄せてサーバーが停止するのを防ぎ、サービスの中断を防いでくれます。

3. IPS/IDSの導入

IPS(侵入防止システム)やIDS(侵入検知システム)は、ミドルウェア層を保護するためのセキュリティサービスです。どちらもリアルタイムで動作し、ネットワーク層で異常な挙動が検出された場合、IDSはそれを通知し、IPSはさらにその動きをブロックします。

※ WAFとIPS(IDS)は何が違いますか?

似たような手法で攻撃を防御してますが、その目的や対象などが全く異なります。

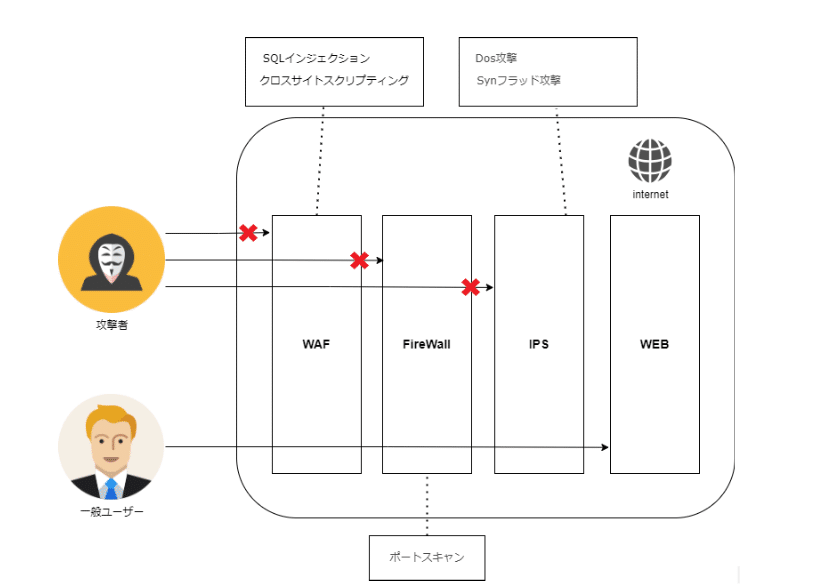

・WAF(Webアプリケーションファイアウォール)は主にWebアプリケーションを対象とし、SQLインジェクションやクロスサイトスクリプティングなどの攻撃を防御します。

・ファイアウォールはネットワークトラフィックを対象とし、ポートスキャンなどの攻撃を防御します。

・IPS(侵入防止システム)はOSやミドルウェアを対象としており、DoS攻撃やSynフラッド攻撃を防御します。

WAFとIPSは同じような手法で攻撃を防御するという共通点がありますが、それぞれの目的や得意とする分野は異なります。信頼できるネットワークとそうでないネットワーク間のアクセスを制御するファイアウォールも、役割が異なります。これらの違いは、機能の優劣を意味するものではなく、それぞれが担う防御の範囲や目的が異なることを指します。

4. Amazon GuardDutyの有効化

GuardDutyは、AWS環境やAWSアカウントに対する攻撃を検知するセキュリティモニタリングサービスです。マルウェアや怪しい動きをすぐに発見してくれるので、手動で一つ一つ直接チェックするよりも容易だし、設定も数クリックでできるため、複雑な作業なしで導入できます。また、GuardDutyは機械学習や最新の脅威情報を活用して自動的にアップデートされるので、常に新しい攻撃に対応できます。

5. Amazon Inspectorの有効化

Amazon Inspectorは、AWS環境で使用しているソフトウェアの脆弱性を自動で見つけてくれるツールです。このツールを有効化すると、システム内のセキュリティ上の弱点を簡単に把握でき、攻撃者が悪用する可能性のある部分を事前に発見できます。重要なセキュリティ問題や最新の脆弱性もより速い速度で検出し、すぐに対応できるようサポートしてくれます。これにより、セキュリティ状態をリアルタイムでチェックし、維持することでリスクを減らすのに役立ちます。

6. Security Hubの有効化

AWS Security Hubは、AWS環境でセキュリティを一箇所で簡単に管理できるようにしてくれるサービスです。複数のセキュリティサービス(例えば、GuardDuty、Inspector、Macieなど)の情報をまとめて、全体のセキュリティ状況を一目で確認できます。

また、自動的にセキュリティチェックを行い、「AWSリソースのセキュリティ設定がベストプラクティスから逸脱していないか」を確認してくれます。

7. アンチウィルスソフトの導入

AWS環境でもウイルスやマルウェアのリスクがあるので、アンチウィルスソフトを使うことが重要です。たとえば、外部からファイルをアップロードしたり、インターネットにつながるアプリケーションが攻撃を受けることもあるので、アンチウイルスソフトがあると、感染のリスクを減らしてデータを安全に守ることができます。

8. データベースの暗号化

データベースの暗号化は、データの紛失や盗難対策を目的として用いられます。もしデータが盗まれても、暗号化されていれば簡単には中身が見られないので、重要な情報を安全に保護することができます。

キャリタスのような顧客の個人情報や機密情報を扱う企業にとって、データベースの暗号化は特に必須です。その理由は以下となります。

・誤操作などの人的ミスによる情報漏えいからデータを守る

・不正アクセスなどのサイバー攻撃からデータを守る

・社内端末の紛失・盗難による情報漏えいリスクを抑える

終わりに

AWSのようなクラウドプラットフォームのセキュリティをどのように守るかを検討し、私なりにセキュリティ対策の一部をわかりやすくまとめてみました。

また、今回紹介したポイント以外にも色んな方法でシステムをより安全に保護する方法はたくさんあります。日々最新のセキュアなシステム構築を追い求めることも、SRE課の重要な役割でもあります。

キャリタスは今後も安心してご利用いただける良いサービスを提供できるよう、継続的に努力してまいります。それでは、またお会いしましょう!

最後までお読みいただきありがとうございました。

我々は新卒、中途採用を実施しています。ご興味のある方は下記リンクよりご応募お願いします!