WireSharkの見方

どこを見ると何が分かるのか,自分用に整理する.

No.の部分にはフレームの番号が書かれている.三段階に分かれていて,現在は80番目を選択しているので,下二つには80番目のフレームの情報が記載されている.

送信元,送信先のMACアドレスなどを見る場合には二段目のEthernetの箇所を見ればよい.英単語から分かるようにSrc(source)が送信元,Dst(Destination)は送信先を示している.この例では送信元のMACアドレスは00:a0:cc:3b:bf:fa,送信先のMACアドレスは00:00:c0:9f:a0:97となっている.また,MACアドレスの隣に書いてあるのは,送信,または受信する端末のNICの製造元会社である.(Lite-Onuなど)

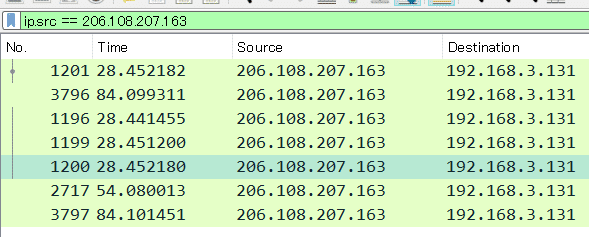

フィルタを掛けることによって情報を整理することが出来る.下の図はsourceのIPを絞った例である.

また最上段のラベルの部分(No.やTypeなど)のところを押すと,それについて整列させてくれる.下には,sourceを押したものを載せる.最上段のsourceの部分が統一されているのが分かる.これによってどこのアドレスからどれくらい送信されたのかなどが把握しやすくなる.

また,数を比較するような方法としては統計も使える.上図において統計を用いると次のようになる.統計についてもラベルを選択すると,それについてソートされる.

RIR

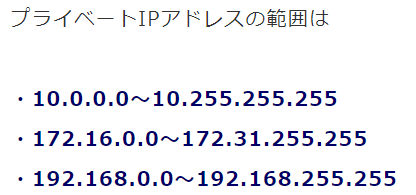

話は変わるが,IPアドレスにはglobalなものとlocalなものがあり,localなものは範囲が次のように指定されている.次の範囲外のものはglobalとなる.これを踏まえれば,WANかLANかの見分けを行うことが出来る.

arpに応答した端末のIPアドレスを調べるためにはフィルタで「arp」として最上段のinfoを見ればよい.下図では,応答した端末のIPアドレスは172.16.255.1となっている.

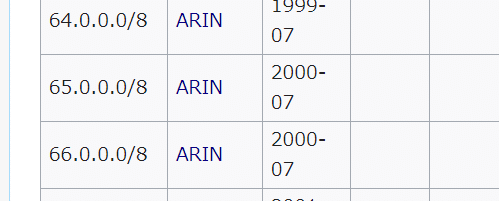

上のサイトを参照すれば,IPアドレスから,どのRIRによって割り当てられたものかが分かる.例えば65.54.95.68ならばARINによる割り当てである.

フラグメント

fragmentを見るには二段目のInternet Protocolの階層を開き,そこにあるFlagを見ればよい.下図のようになる.

フィルタに「ip.flags == 0x40」といれればDon't fragmentだけを表示させることが出来る.

送信元・送信先IPアドレスの列挙

統計→IPv4 statistics → Source and Destination Addressのように選べば次のような画面が表示される.