【Kali Linux】パスワード解析「総当たり攻撃」と「辞書攻撃」とは

今回はハッキングツールで「パスワード解析検証」するにあたり、「総当たり攻撃」と「辞書攻撃」の2つを紹介します。

1.総当たり攻撃とは

総当たり攻撃( Brute Force Attack)とは、暗号の解読やパスワードの割り出しなどに用いられる手法の一つで、割り出したい秘密の情報について、考えられるすべてのパターンをリストアップし、片っ端から検証する方式。“brute force” は「力づく」の意。

総当たり攻撃は今も有効な手段の一つだと思います。前回の記事で紹介したハッキングツール「Fern WIFI Cracker」を使用しパスワード解析検証を試みたとき、総当たり攻撃だと時間がかかりますが解析可能といえます。

以下は当方のホストマシン(前記事にスペック)で総当たり攻撃の検証を実施した場合の参考時間を以下に記します。

1の、パスワードが数字のみの場合、コンシューマー向けミドルスペックの場合だと何とか解析ができそうです。

2の、小文字アルファベットの場合、2022年デスクトップ型ワークステーションミドルスペックで約200日で解析可能だと予測しました。

3の、数字とアルファベットの組み合わせの場合、2022年オンプレミスサーバーミドルスペックで約7.5年で解析可能だと予測しました。

余談ですが「スーパーコンピューター富岳」で検証したと仮説すると、2のケースですが10時間前後で解析できそうだと当方は推測しています。ただし、暗号化方式WPA3の導入や2段階認証なども加えてセキュアをより強固にしているためパスワード解析は現実的ではないと考えます。

総当たり攻撃の辞書ファイルの作り方ですが、以下のコマンドをターミナルエミュレータに入力します。膨大な容量が必要になりますのご注意ください。今回は8桁・8文字にしていますが、コマンドを変えれば桁数の変更ができます。悪用には使わないようお願いします。

2.辞書攻撃とは

辞書攻撃(Dictionary Attack)とは、パスワードの割り出しなどの不明な文字列の推測を効率よく行う手法の一つで、辞書や人名録など人間にとって意味のある単語のリストを候補として用いる方式。

パスワード(以下「PW」)を設定する際、名前、誕生日、地名、好きなものなど身近なワードをPWに設定する傾向があります。PWを忘れないためですが、そこに狙いを定めた数多くのワードをまとめてリスト化したものが辞書ファイルです。

ネット上には無料の辞書ファイルが多くの存在し、特定の言語をターゲットにしたリストもあります。

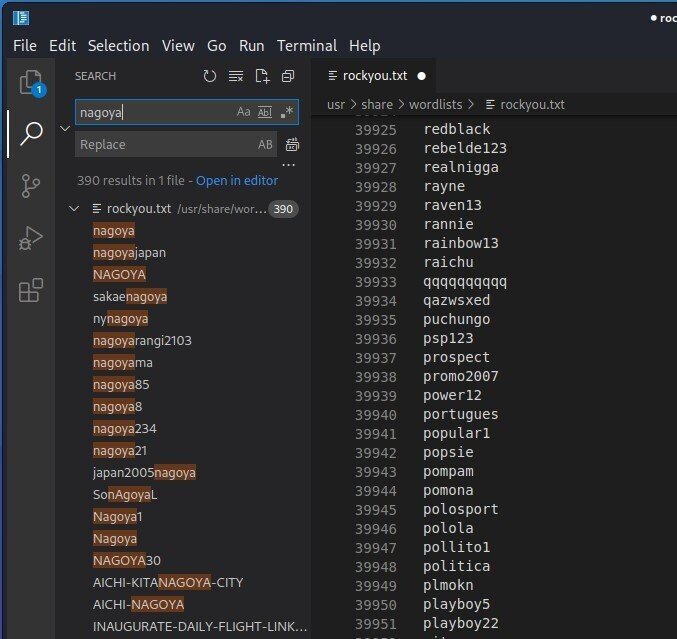

総当たり攻撃とは異なり、あらかじめ予測された辞書ファイルを使用することで効率的にPWを解析してくれます。当方が検証用で使用している辞書ファイルは7276万ワードが収められています。

当方の使用している辞書ファイルは、ソースコードの管理サイト「GitHub」からWordlistsをダウンロードできます。

ここにある辞書ファイルを一つ一つ見ていくことで、世界的にどのようなパスワードが使われやすいのか予測を立てることがある程度は可能かと思います。例えば、kobayashi,yasuda,ryoko,yokohama,nagoyaなど苗字や名前、地名がちらほらと見かけます。予測しやすいパスワードの特徴として、名前や地名の後に数字がついています。

読者の皆さまに少しでも有益な情報であれば幸いです。

今回の記事は以上となります。もしご参考になりましたら支援をいただけますと今後の励みになります。