システム監視とセキュリティ監視の違い

運用業務を大きく分けると以下の3つになります。

監視アラートをトリガーとした障害対応

申請書や日次/週次などをトリガーとした定型作業

ユーザー問い合わせやリクエストをトリガーとした非定型作業

システム運用でも、セキュリティ運用でも、基本的な考え方は同じです。

だけど、中身は少し違ってきます。

今回はまず「監視アラートをトリガーとした障害対応」の違いについて考えてみたい。

システム監視もセキュリティ監視も、状態の変化を検知してアラートを上げるという意味では同じです。

違いは以下の3点。

① 何を監視しているのか?

② どのように監視しているのか?

③ アラートを検知した後、何をするのか?

③については、CSIRT(シーサート:Computer Security Incident Response Team)を説明するときに詳しく解説するので割愛します。

今日は、①「何を」と ②「どのように」を押さえていきましょう。

システム監視

まずは、比較のためにシステム監視とは何を行っているのかをおさらいしておきます。

システム監視は、システム全体の状態の悪化を検知して、システム監視担当(NOC:ノック:Network Operation Center)に通知するのが一般的です。

アラート内容によってはシステムが利用不可、つまりサービスを提供できなくなっているため、早急な対応が必要です。

そのため、大規模なシステムやグローバルに展開しているサービスは、監視業務を24時間365日対応しているNOCへアウトソースするのが一般的です。

サービスレベルが低いシステムの場合は、運用チームでシステム監視を実施している場合もあります。

セキュリティ監視(SIEM)

セキュリティ監視内容は大きく分けると2種類あります。

まずはSIEM(シーム:Security Information and Event Management)です。

SIEMは IT 機器(NW機器、サーバ、セキュリティ製品)などからログを集めて、ログの内容から不正侵入疑い、機密情報の流出の疑いなどを検知してセキュリティ監視担当(SOC:ソック:Security Operation Center)へ通知します。

SIEMは、集めたログを横断的に確認できるので、機器単体では気づけない異常を検知することができます。

監視担当はアラートを検知したら、さらなるログ解析やユーザーヒアリングなどを実施して、情報セキュリティインシデントが発生していないか、発生していた場合は被害状況を確認します。

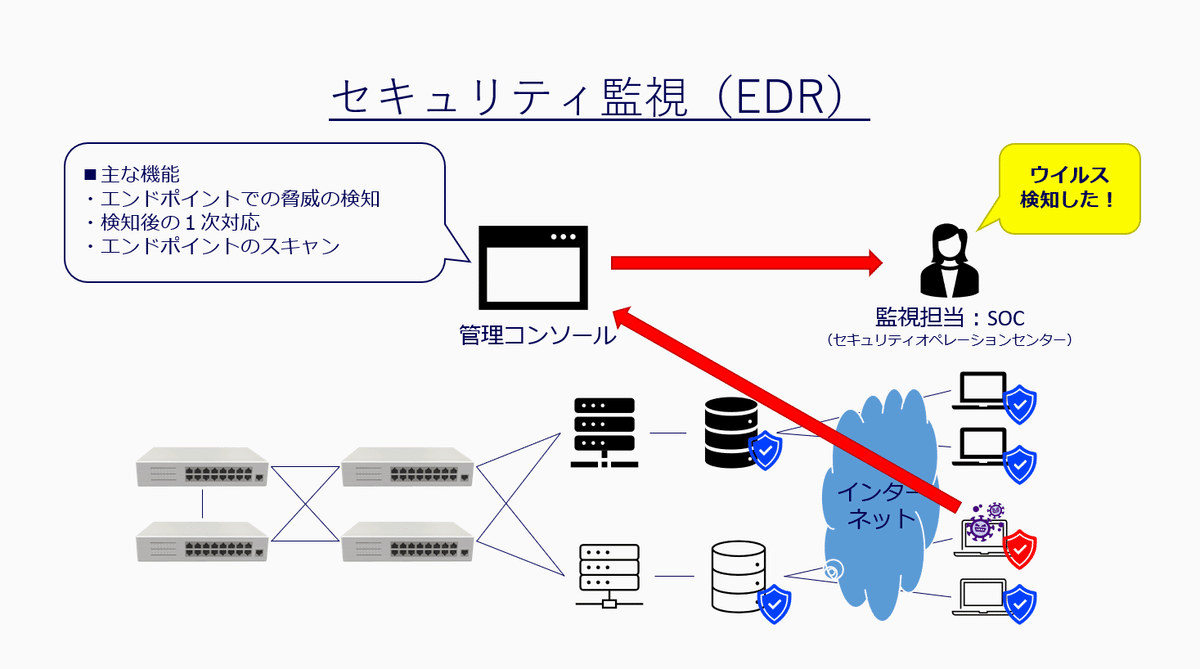

セキュリティ監視(EDR)

セキュリティ監視のもう一つはEDR(イーディーアール:Endpoint Detection and Response)です。

これは古くからあるウィルス対策ソフトが進化したモノという認識で問題ないと思います。

ネットワークの末端、つまりサーバやPCにインストールしたソフトウェアでマルウェア感染や異常なふるまいなどを検知して、必要に応じてファイルや端末の隔離などを行います。

異常アラートを検知した監視担当は、ログ調査やユーザーヒアリングなどを行って、復旧と被害状況の確認を行います。

まだ他にもあるかもしれませんが、私が最近かかわっているソリューションはSIEMとEDRなので、今回はこの2つを軸に話を進めていきます。

システム監視とセキュリティ監視の違い、SIEMとEDRの違いがある程度理解してもらえたところで、次回は「③ アラートを検知した後、何をするのか?」について考えてみたいと思います。

=================

システム運用設計と運用改善についての本を出してますので、ご興味ある方はぜひ読んでみてください。