⚠️無限ループの危険性 リソースを食らうので危険 回避策は? cweしらべ

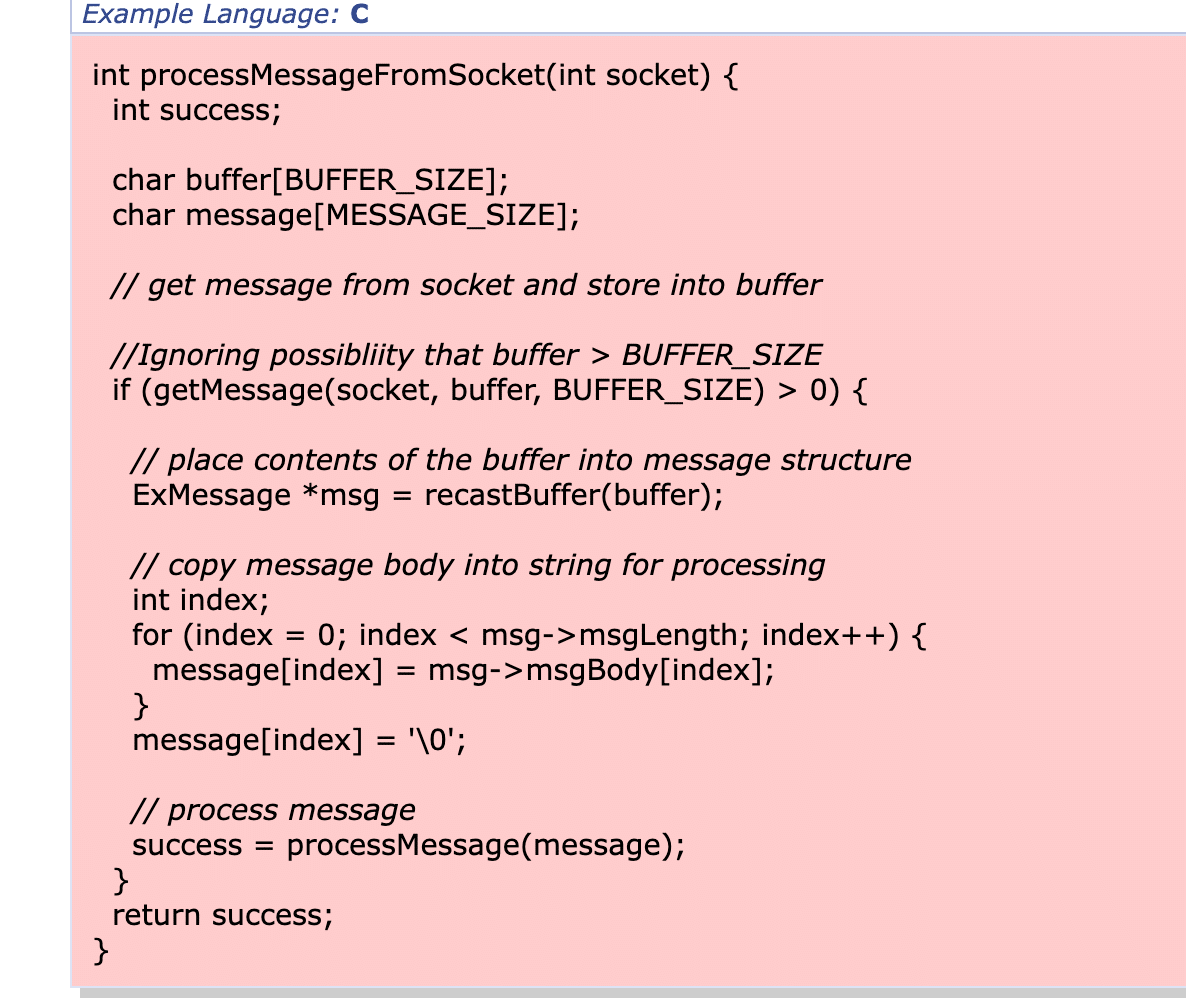

このループが攻撃者によって影響を受けると、CPUやメモリなどのリソースを過剰に消費させられる可能性があるため、この弱点を利用することができます。

例えば通信待ちでループさせたりで、タイムアウト回数をいれるなどする

これを解決するには、次のコードのように、サーバーへの接続を確立するための試行回数を制限するカウンターを使用する必要があります。

いいなと思ったら応援しよう!

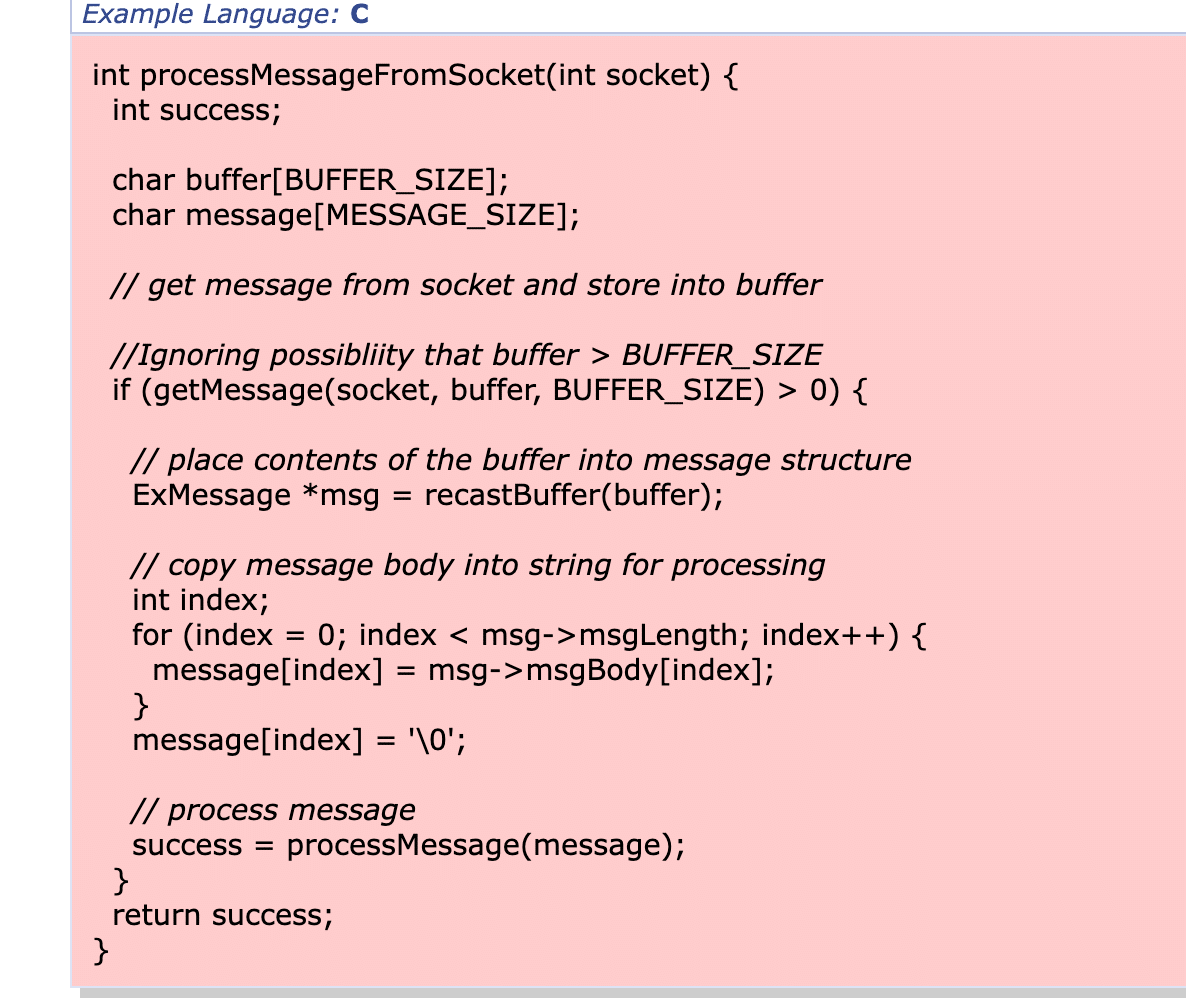

このループが攻撃者によって影響を受けると、CPUやメモリなどのリソースを過剰に消費させられる可能性があるため、この弱点を利用することができます。

例えば通信待ちでループさせたりで、タイムアウト回数をいれるなどする

これを解決するには、次のコードのように、サーバーへの接続を確立するための試行回数を制限するカウンターを使用する必要があります。