【要点抽出】組織における内部不正防止ガイドライン 第5版 その1

23年4月6日に「企業の内部不正防止体制に関する実態調査」報告書がIPAから出ました。これも気になったのですが、その前に内部不正対策のイロハを知りたかったので22年4月に出た「組織における内部不正防止ガイドライン 第5版」を読みました。今回はこれをまとめたいと思います。

何のガイドライン?

名前の通り内部不正を「防止」するためのガイドラインです。

防止が中心ですが、発見や拡大防止も一部含みます。

経営者と実際に対策する人の両方に向けて書かれています。

本書は2013年に初版を発行しており、今回は第5版となります。

第4版(2017)からの主な変更点は以下です。コロナの影響が大きそうですね。

・個人情報保護法(2022 年4 月施行)、不正競争防止法(2019 年1 月施行)等の前回の改訂以降の法改正、産業競争力強化法の施行等への対応

・事業環境の変化に関わる経営者へのメッセージの強化、新たに必要となる対策・強化すべき対策への対応

・内部不正事例、コラムの追加

・テレワーク導入に関する対策の全体を俯瞰することができる付録の追加

構成は?

1章 前書き

2章 原則や体制に関する話

3章 法律に関する話

4章 内部不正防止策に関する話

全体の75%くらいが4章に割かれており、この章が本書のメインです。

自社がやるべきことをてっとり早く知りたい場合は、付属Ⅱのチェックシートから入るとよいそうです。

1章:背景

内部不正の過去の事例や起こった際の被害の大きさを踏まえて、対策の必要性を説いています。

途中で紹介されている「企業における営業秘密管理に関する実態調査2020」では、2016年調査時と2020年調査時で比べて情報漏洩の原因に以下の特徴があり、人材の流動化の活発化が背景にあることが想像できます。

・中途退職者による漏洩が増えた(28→36%)

・現職従業員の誤操作や誤認による漏洩は減った(43→21%)

2章:概要

内部不正を防止するための5つの基本原則が紹介されています。

犯行を難しくする(やりにくくする)

捕まるリスクを高める(やると見つかる)

犯行の見返りを減らす(割に合わない)

犯行の誘因を減らす(その気にさせない)

犯罪の弁明をさせない(言い訳させない)

外部からの攻撃への対策と同じく、

攻撃者(不正者)にとって「コスパ悪い」と思わせることが肝心です。

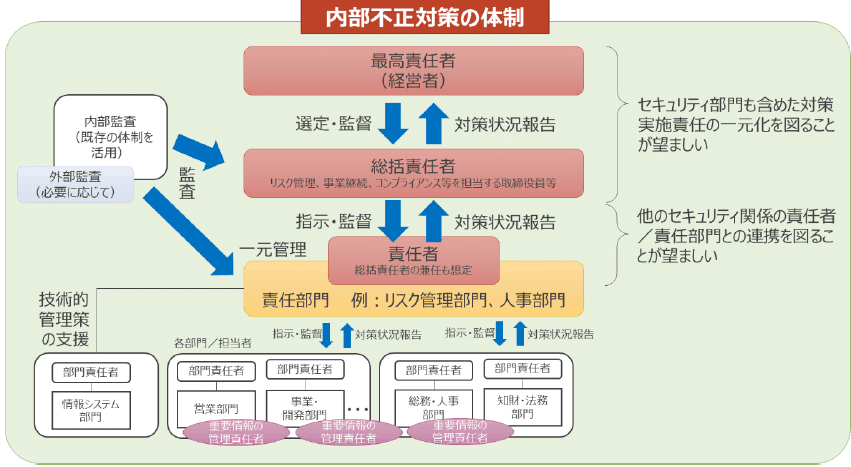

また、内部不正対策の体制構築のポイントが紹介されています。

内部不正対策は特定の部門だけが頑張るものではなく、経営のリードのもとで、組織横断的に取り組む必要があります。

登場人物としては以下が挙げられます。

最高責任者:企業の経営者が該当します。内部不正対策の基本方針を決め、総括責任者を任命します。

総括責任者:経営者に任命された内部不正対策を推進する担当役員的な人です。リスク管理やコンプラの担当役員が当てはまりやすいです。小規模の会社ではCISOやCPOが兼務したり、本当に人がいなければ経営者が最高責任者と総括責任者を兼任したりします。

各部門担当者:IT部門、総務部門、人事部門、法務部門等です。

こうした関係部門をとりまとめる責任部門を作る場合もあり、その場合はリスク管理部門や人事部門がこれを担います。

3章:用語の定義と関連する法律

用語の定義の中でめぼしいのは「内部不正」と「重要情報」の定義です。

「内部不正」については、本ガイドラインでは在職中の従業員あるいは退職した元従業員が行う以下を指しています。

違法行為

情報資産の摂取

持ち出し

漏洩

消去・破壊

「重要情報」については、各組織内で定めるものですが、例として以下が挙げられています。

個人情報

安全保障貿易管理に関する重要技術情報

限定提供データ

ライセンス契約等で保護されるデータ

また、関連する法律として以下が挙げられています。

ここでは詳細は割愛しますので、興味があれば原文を参照ください。

個人情報保護法

マイナンバー法

不正競争防止法

労働契約法

労働者派遣法

なお、個人情報保護法のポイントは、2022年に個人データ漏えい時の報告義務が強化された点です。漏洩した場合は、個人情報保護委員会と本人に速やかに報告し、30 日以内(故意の内部不正の場合は60 日以内)に再度報告することが義務付けられています。

長くなったので一旦ここまで。4章は次回以降に。

感想

ここまでは雑にいえば4章に入るまでの前置きだと思います。

ただし、2章の体制構築は個人的に非常に重要かつ難しいと感じます。

サイバー攻撃対策の場合はその推進部門がはっきり決まりやすいです。

一方で、内部不正対策は上述の通り様々な部門が関わるため、ボールの投げ合いになったり、謎の共同責任になったりしがちです。

こうなると対策の足回りも重くなるわけで、結果的に外部からの攻撃への対策は順調に進むけど内部不正対策は遅れがちといったパターンに陥ります。

残念ながら、こうした組織が体制構築を含め各対策に真剣に取り組むのは「実際に何か起こった後」だろうと思います。

また、これは私の勉強不足なだけかもしれませんが、内部不正に関しては不正手法の分類や全体像が分かる資料がない気がしています。

サイバー攻撃ならMITRE ATT&CK等のように攻撃手法を細かく分類した資料がありますが、内部不正は例えばメールによる持ち出し、印刷による持ち出し、許可されていないクラウドサービスを用いた持ち出し等の手法集がなかなか見つからず、リスクベースの分析に繋げにくいように思います。

本書は対策が幅広く挙げられているガイドラインですので、それぞれの対策を講じなかった場合のリスクから逆算すれば手法集っぽいものができるのかもしれません。今後読み進めながら考えてみたいと思います。

***はじめての方へ***

これは何のnoteだ?と思われた方はこちらをご覧ください。

この記事が気に入ったらサポートをしてみませんか?