トヨタ自動車関連会社のサイバー攻撃からこれからの対策を読み解く

トヨタ自動車は、車の内装や外装の部品を製造する取引先企業がサイバー攻撃を受けたため、3月1日に国内にある全ての工場を停止しました。攻撃されたのは『小島プレス工業』です。

サイバー攻撃は、身代金要求型の“ランサムウェア攻撃”とみられます。

政府は調査中としながらも、 松野官房長官は「ウクライナを含む昨今の情勢から、サイバー攻撃事案のリスクは高まっており、DDoS攻撃やランサムウェア攻撃などによる企業への被害が発生する懸念が強まっている」と述べました。

ランサムウェア攻撃

(主:「LockBit 2.0」集団)

ランサムウェアとは、感染したPCをロックしたり、ファイルを暗号化したりすることによって使用不能にしたのち、元に戻すことと引き換えに「身代金」を要求する不正プログラムです。身代金要求型不正プログラムとも呼ばれます。

ただ最近は手口が悪質になっています。

身代金要求に応じなかった組織に対して、「情報公開するぞ!」と二次恐喝してきます。これを二重脅迫型ランサムウェアと呼びます。

ランサムウェアは、子どもでも作れてしまいます。

2017年6月に、ランサムウェアを作成した中学生3年生が逮捕された事件がありました。

また、作らなくてもランサムウエアプラットフォームを販売してる業者もあり、それを入手すればいつでも攻撃者になれます。

つまり、誰でも攻撃者になってしまえるということです。

今までは言語の壁で日本は狙われにくかったのですが、翻訳機が高度になってきているので、セキュリティリスク対策ができていない日本は格好の標的となっています。

ダークウェブ

抜き取られた個人情報は、ダークウェブ(一般的なブラウザではアクセスできない、匿名性が高いウェブサイト。サイバー犯罪に使われることも多いサイト)に残ってしまう可能性があります。

ダークウェブでは、個人情報の他にランサムウェアの攻撃者を月100万で募集するような掲示板があったり、また、VPNの脆弱性をついて侵入する方法、脆弱性の高いVPN機器を保有している企業の一覧表なども公開されてしまっています。

サイバー攻撃の背後にあるもの

それは高度に組織された攻撃者です。サイバー攻撃は今や高度に組織化され、また分業が進んでいます。

■攻撃用のプラットフォームを作っている提供者

■攻撃対象を探すアナリスト

■マネーロンダリングに協力する暗号通貨取引所

これらはお互いに密に結びついたエコシステムを形成しており、1つのビジネスと化しています。言わば犯罪のDXと呼べます。

ランサムウェア対策は?

①保守端末、クラウドサービス 等を経由した攻撃

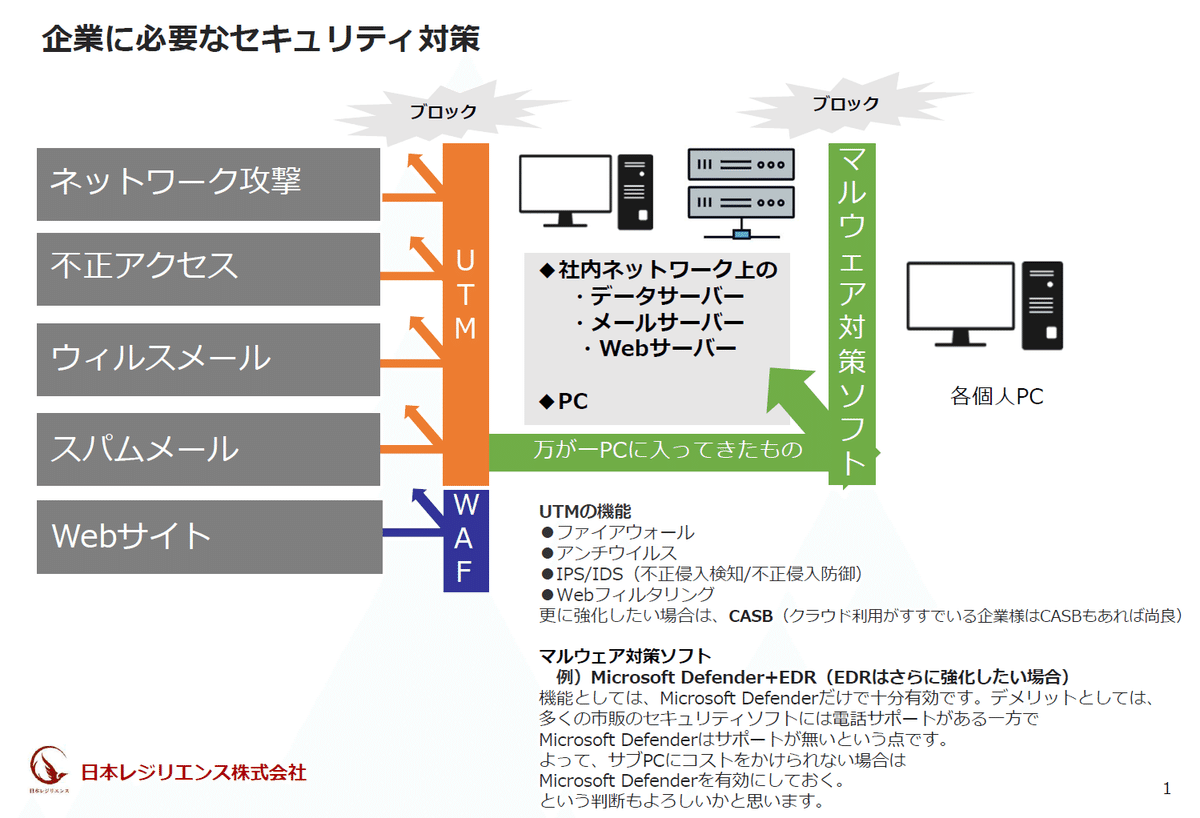

→対策)入口のセキュリティ対策

→適したツール)例:UTM+CASB(クラウド利用がすすでいる企業様はCASBもあれば尚良)

②標的型メールによる攻撃

→対策)マルウェア(ウイルス等)対策ソフト(PCに導入)

→適したツール)例:Microsoft Defender+EDR(EDRはさらに強化したい場合)

※MicrosoftDefenderはWindows10標準搭載です。

Windows 8/10/11には、標準のMicrosoft Defenderがあらかじめインストールされています。

自分で設定する必要はなく、Windows初回起動時に自動で作動する仕様です。例えば、PCにマルウェア(ウイルス等)対策ソフトが導入されているか不安な企業様は、MicrosoftDefenderが有効になっているかどうかを確認するよう、社内通知してください。

確認方法はこちらです。https://support.lenovo.com/cr/ja/solutions/ht104592

③オフラインバックアップ

ネットワークで繋がっている機器が感染してしまうので、オフラインのバックアップも必要です。

感染した後の対策も忘れてはなりません。

まずは、速やかにネットワークから切り離すことです。

DDoS攻撃

(主:国際ハッカー「アノニマス」集団)

国際ハッカー集団「アノニマス」は、ウクライナを侵攻しているロシアを相手に「サイバー戦争」を布告した後、ハッキング攻勢に乗り出しました。

アノニマス集団は、メンバーが確定していない集団ですので、巻き添えになってしまう可能性が高いです。

例えば、以前「霞が関」と「霞ヶ浦」を勘違い(翻訳ミス)し、茨城にある「国土交通省霞ヶ浦河川事務所」のサイトを改ざんしダウンさせました。

このように、アノニマス集団の勘違いで日本企業に誤って攻撃を仕掛けることがあり得ます。

このアノニマス集団の攻撃手法ですが、Webサイトへの「DDos攻撃」です。

DDoS攻撃は特定のWebサーバに集中してアクセスし、システム・サーバーダウンを起こして閲覧不能に陥れます。

WEBサイトは365日24時間ネット上に晒されているため、簡単に標的になりやすいです。

Webサイトに個人情報を扱っていない、という企業でも危険は変わらなくて、攻撃者はWEBサイトを乗っ取ってそれを踏み台にして、大企業や銀行に攻撃を仕掛けるということをやります。

こうなった場合の責任は、どうしても乗っ取られた企業の責任になってしまいます。

DDos攻撃は対策は?

①Webサイトを経由した攻撃

→対策)Webサイトのセキュリティ対策

→適したツール)WAF

(Webサイトを守るセキュリティはWAFしかありません)

詳細はこちら

②保守端末、クラウドサービス 等を経由した攻撃

→対策)入口のセキュリティ対策

→適したツール)例:UTM+CASB(クラウド利用がすすでいる企業様はCASBもあれば尚良)

企業様の規模やインフラ環境によって、もちろん一概には言えませんがざっとまとめるとこんな感じになるのではないでしょうか?

また、全然わからない・・・・といった方に簡単で雑ですが・・・図を描いてみたので参考にしてみてください。

セキュリティ対策に不安な方はこちらまで

※※※※※※※※※※※※※※※※※※※※※※

日本レジリエンス株式会社

https://japan-resilience.co.jp/

info@japan-resilience.co.jp

※※※※※※※※※※※※※※※※※※※※※※