Photo by

denwa_uranai1

バースデー🎂攻撃⁉️

知らんかったー。

こんな攻撃があるのね。

https://youtu.be/qbVY0Cg8Ntw?si=QJUHInsG3Y7fGTJ5

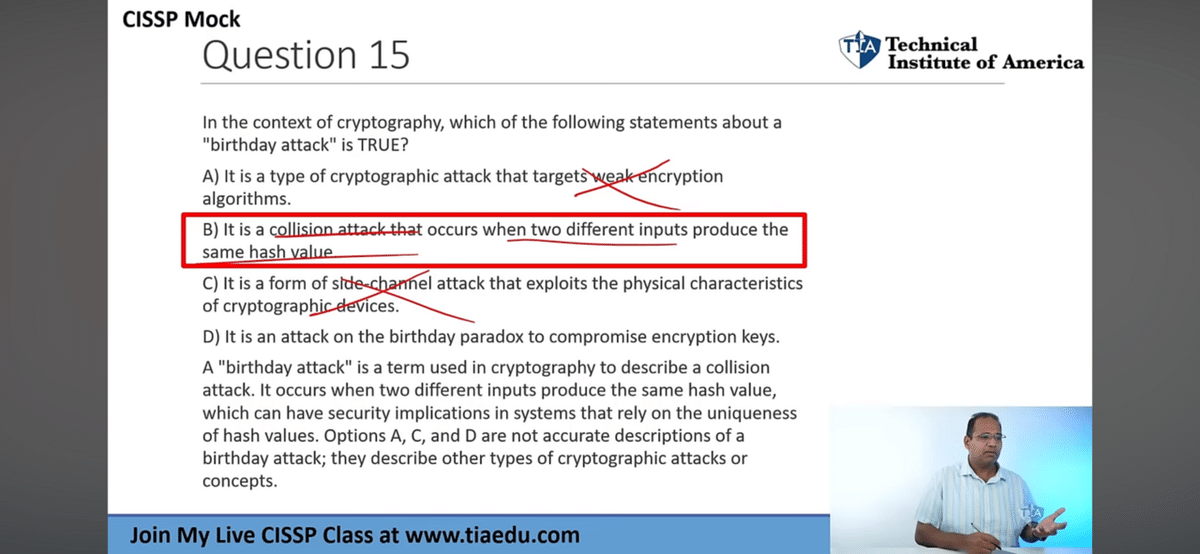

誕生日のパラドックスってのがあって、23人が集まるとその中の誰か2人が同じ誕生日である確率が50%を超える。組み合わせが増えると衝突(同じ値になること)が起こる確率が高くなる。

バースデイ攻撃の目的

バースデイ攻撃の目的は、ハッシュ関数を使って同じハッシュ値を持つ異なるデータを見つけること。これにより、データの真正性や一意性を損なうことが可能になる。

攻撃の流れ

1. 攻撃者はターゲットとなるハッシュ関数(例: MD5やSHA-1)を決定。

2. 膨大な数の異なる入力データを生成し、それらのハッシュ値を計算。

3. 衝突の探索❗️同じハッシュ値を持つ異なる入力データのペアを見つける。

この衝突💥がキーワードだ。

いやー、こんな可愛いネーミングの攻撃があったとは!

防御策

• 衝突耐性が強いハッシュ関数(例: SHA-256やSHA-3)を使用。

• ハッシュの長さを増やす。

• ハッシュ生成時にランダムな値(ソルト!)を追加して衝突を避ける。

と、まぁそんな感じやね。

MD5とかSHA-1とかショボい暗号を使ってたらあかん。SHA-3くらい使わんと。で、ハッシュは長い方が複雑。それからハッシュする前に🧂塩ぶち撒いとけっ!ってことやね。

そんな攻撃...だそうです。