第35話 社内端末の55%「不衛生」ってどういう意味?

不衛生端末=サイバー攻撃の起点に

(タニウム社チーフアーキテクト)楢原氏によると、IT管理者がうまく管理できている端末は約45%であるのに対し、パッチの適用が不十分、非管理端末であるといった理由で管理が行き届かない「不衛生な」端末群は55%に上る。この55%はサイバー攻撃の起点になる危険があり、危険性を低くすることが重要になる。

ZDNet Japan「サプライチェーンの脅威が深刻化、採用すべきセキュリティ戦略」より

https://japan.zdnet.com/article/35176964/

そう簡単には行かないのさ

不衛生端末がサイバー攻撃の起点となる脆弱ポイントというこの記事の指摘は正しい。

ではこの記事にあるように、不衛生端末を撲滅すれば良いかというと、物事はそれほど単純ではない。なぜなら不衛生端末の一掃と維持は少なくない工数と費用がかかるからだ。

それってどのくらい危ないの?

不衛生端末の管理においてまず知っておくことは「不衛生端末を放置しておくことでどのくらいのセキュリティリスクがあるか」ということである。

企業によっては情報漏洩が起きてもそれほど被害がないという場合もあるだろう。一般ユーザの個人情報を取り扱って いなかったり、取引先との機密保持契約などがない業態など。

企業は各パソコンにはアンチウイルスソフトを提供しているが、定義ファイルの更新やOSのパッチ当ては各個人が自主的に行うルールレベルで、実際のセキュリティリスクは大きくない中小企業などだ。

あなたの会社は大丈夫か

逆に経営者はセキュリティリスクは把握しているが、対策が不十分であるケースも多い。

・ユーザや取引先の個人情報を社内に保存しており情報漏洩発生時に個人情報保護法違反となるケース。

・取引先と機密保持契約を締結しており情報漏洩時には契約違反訴訟となるケース。

・競合他社に漏洩すると自社競争力に損害を与えるような業務機密があるケース。

当然経営者はこれらの情報漏洩のリスクは把握しているが、ではどこまで対策するべきなのかの判断は難しいのだ。

再発防止「アップデートさせません」

たとえば不衛生端末が残っている大きな理由の一つが「OSアップデートすると今まで使えていた業務アプリに不具合が生じる」というリスクがあるからだ。

① アップデート不具合で業務が止まるリスク

② 最新アップデート可能なように業務システムを作り変えるリスク

③ アップデートしないで情報漏洩が発生するリスク

経営者はこの3つのリスクをみながら、不衛生端末の一掃を行うべきかを判断している。

この時、①は目先のリスクとなる。②も予算をどのように捻出するかという近々の問題となる。それに対して③はいつ起きるかわからない、ひょっとしたらこのまま起きないでいてくれるかもしれないリスクだ。

①②③を比べた時に、どうしても目先のリスク回避を選択し、③は後回しになることは容易に想像がつく。

リスクは数値化されれば判断しやすいのだ

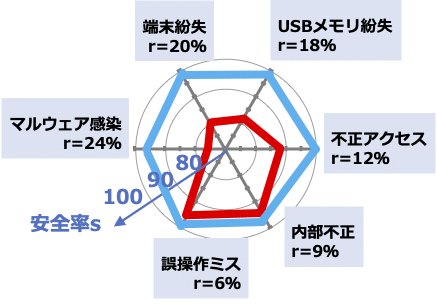

こういう時にゼロトラストFTAは役に立つ。

・後回しにしたそのリスクはどのくらいの深刻度なのか。

・他社一般と比べて自社は充分なのかあるいは遅れているのか。

・対策をするならどこまで行えばいいのか。青天井の予算は避けないので。

ゼロトラストFTAによって、不衛生端末が放置されることのリスクは脆弱性チャートとして見える化される。またどこまで対策すれば、少なくとも他社並といえるかもわかる。

経営者の最も重要な役割とは「リスクを洗い出して、被害が出る前に対策する」ことである。

ITセキュリティのリスクは見えくい。セキュリティベンダーの提案を全部聞いていたら予算はいくらあっても足りないが、かといって見ないフリも出来ない。

そういう問題を解決するために考案されたのがゼロトラストFTAだ。

セキュリティ対策のために、少なくとも自社におかれたリスクを客観的に知りたい経営者は、是非自社でゼロトラストFTAによる脆弱性解析を行うことをお勧めする。

ゼロトラストFTAに興味のある経営者やIT責任者の方はお問い合わせ頂きたい。

まとめ

社内の不衛生端末を一掃するには経営者が下記2点を把握することが必要

・不衛生端末放置によるリスク。

・どこまで清潔に保つべきかというレベル。

【2021年版】ゼロトラストFTAガイドブック(無料)はこちらからダウンロード出来ます。本ガイドブックが、一社でも多くの企業のセキュリティ対策に役立つことを願っています。