第19話 PPAP代替案をゼロトラストFTAで考えてみた

本当に安全なファイル共有方式とは

前回はPPAPについてゼロトラストFTAの観点から考察した。

結論は

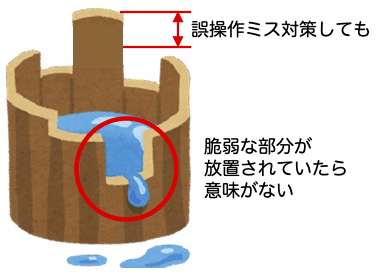

・誤操作ミス対策としてはPPAPは導入した方がしないよりマシである。

・ただし他のセキュリティ項目が同水準の安全率で対策されていること。

であった。

今回はその「他のセキュリティ項目が同水準の安全率が確保されているファイル共有システム」について考察を続ける。

↑この図は大切な内容なので再度掲載します。

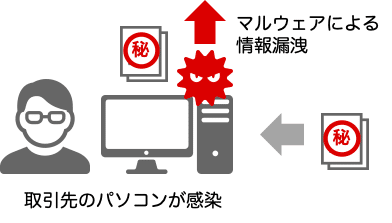

1,マルウェア感染対策

この対策は非常に難しい。なぜなら取引先や関係者が使用しているパソコンがマルウェアに感染していないかを、ファイル送信側が管理することはほぼ不可能だからだ。

しかしマルウェア感染の発生率は非常に高くかつ手口が年々巧妙化している。とくにトロイの木馬のようにパソコン内に潜み、情報を密かに盗取する手口が増えている。[*01]

もし取引先が個人パソコンを利用している場合は、適切なマルウェア対策を実施しているのは4割しかいないというデータもあり、深刻である。

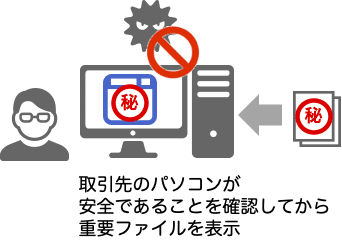

現実的な手法としては、取引先にもセキュアブラウザのような専用アプリを使用し、重要情報はその専用アプリ上で表示させるようにする。

この時重要なことは、この専用アプリがPCの設定を確認し、マルウェアに汚染されていない状態で、重要情報を表示するなどが考えられる。

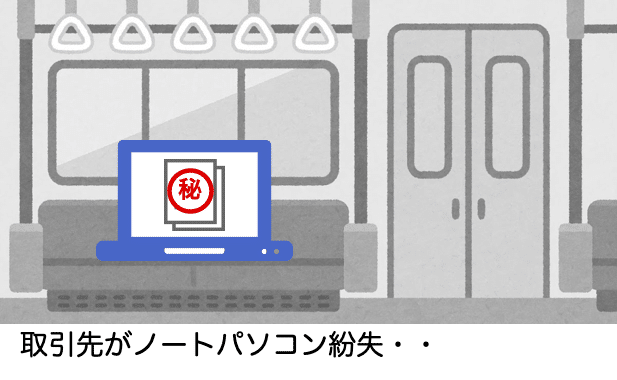

2,モバイル端末紛失対策

こちらが送信したファイルをノートパソコンなど保存したまま、取引先や関係者がモバイル端末を紛失し、重要情報が漏洩する対策が必要となる。

こちらが管理できない社外の取引先のパソコンの紛失対策として現実的なのは、セキュアブラウザなどの専用アプリを利用して、パソコン端末自身に重要情報のファイルを保存させないことなどが考えられる。

3,USBメモリ紛失対策

こちらも上記と同様、パソコン端末内に重要情報ファイルを保存させないことで、USBメモリなどへのコピーも禁止出来る。

4,不正アクセス対策

上記1〜3の対策のために、取引先が逐次、機密ファイルサーバにアクセスしてファイル閲覧をさせる場合においては、この機密ファイルサーバへの不正アクセス対策が必要だ。

不正アクセス対策としては多要素認証が効果的であることがわかっている。

たとえば多要素認証機能を有しているセキュアブラウザなどを利用することにより、1〜3を対策しながら、本項目の不正アクセスへの対策も実施することが出来る。

5,内部不正対策

取引先が契約に違反して、こちらの重要情報を盗取するケースの対策も必要だ。(取引先の盗取事実が発覚しない限りこちらも契約違反であることを主張することが困難である)

極端な話、相手がデジカメでモニターを撮影すれば情報を盗取することが出来るので、内部不正については完全に防ぐのは困難である。

しかし下記対策を行うことで、不正者の心理的閾値を高くすることが有効であることがわかっている。[*02]

内部不正を抑止する4つのルール

・端末にデータを残さないことで外部への情報持ち出し(メールやUSBメモリなど)をしづらくする。

・同様に重要情報の印刷を禁止することで外部への情報持ち出しをしづらくする。

・機密ファイルサーバ側で、閲覧ログを収集しかつ利用者には閲覧ログ監視が行われていることを告知する。

・アクセス権限をこまめに管理し、不要なメンバーのファイル閲覧権限を制限する。

6,御操作ミス対策

ここで本来の御操作ミス対策の実施を検討する。言い換えれば、御操作ミス対策より発生確率の高い1〜5のセキュリティ対策を実施していなければ、いくら御操作ミス対策を行っても、セキュリティ効果は薄い。

しかし1〜5の対策がほぼ御操作ミス対策になっている。

・プロジェクトに参加する取引先には専用のセキュアブラウザを使用してもらい、かつ閲覧権限のIDとパスワードを事前に連絡する。

・ファイルはメールに添付するのではなく、機密ファイルサーバにアクセスするURLを添付する。

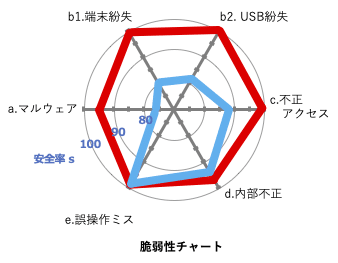

この方法による脆弱性チャートは以下となる。

水色線はPPAPのみを導入した場合の脆弱性チャート。

赤色線がセキュアブラウザを利用したファイル共有システムの脆弱性チャート。

赤色線は、誤操作ミスだけでなく、取引先の情報漏洩要因を満遍なく対策していることがわかる。

企業秘や重要な契約秘を、取引先や社外の関係者と共有しなければならない状態であれば、このようなセキュアブラウザを利用した「ファイル共有システム」も選択肢の一つであろう。

まとめ

・企業秘や重要な契約秘を取引先と共有するケースでは、誤送信対策だけでは不十分。

・取引先のPCマルウェア感染、端末紛失、内部不正などによる情報漏洩も想定し対策することが必要。

・セキュアブラウザを利用したファイル共有システムなども有効である。

【2021年版】ゼロトラストFTAガイドブック(無料)はこちらからダウンロード出来ます。本ガイドブックが、一社でも多くの企業のセキュリティ対策に役立つことを願っています。

参考文献

*01 宝情報「’21/03最多検出マルウェア – バンキングトロイの木馬「IcedID」が急上昇。Emotet に酷似。」

https://takarajoho.co.jp/article/monthlymalware/2100423

*02 独立行政法人情報処理推進機構(IPA)「組織における内部不正とその対策」

https://www.ipa.go.jp/files/000059582.pdf