能動的サイバー防御をめぐる議論(その3-③)「通信情報の利用」

今回は、サイバー安全保障分野での対応能力の向上に向けた有識者会議(第3回)の資料から、有識者会議とは別に個別のテーマを深堀りしている別会合のうち、「通信情報の利用」に関するテーマ別会合(第1回)の内容を見ていく。(資料5-1から5-8)

※ボリュームが多いため、2回目については次回とする。

・有識者会議(第3回)の資料構成はこちらの記事のとおり。

・テーマ別会合についてはこちらの記事のとおり。

・テーマ別会合「官民連携」についてはこちらの記事のとおり。

😎「通信情報の利用」会合概要

通信情報の利用に関するテーマ別会合

第1回:令和6年6月19日(水) 8時30分~9時30分 オンライン開催

令和6年6月20日(木) 8時30分~9時30分 オンライン開催

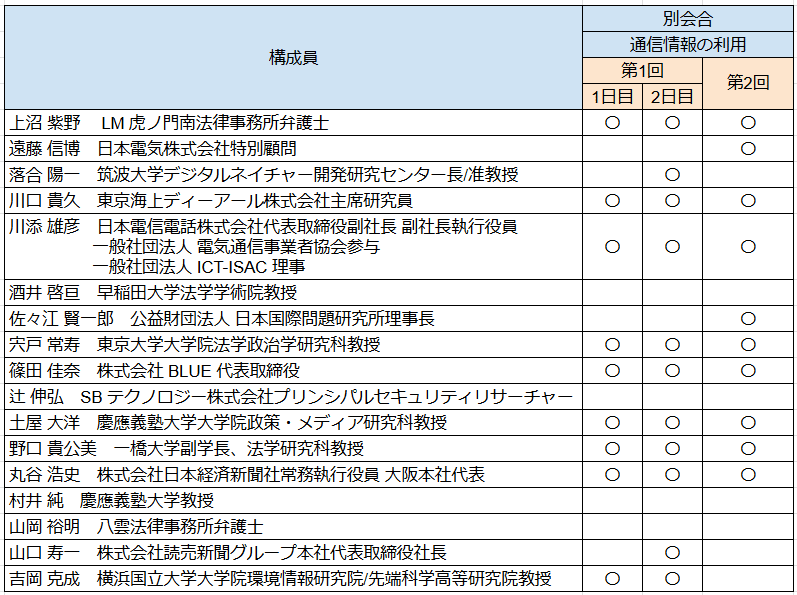

有識者会議構成員のうち、「通信情報の利用」に関する会合の参加者は次のとおり

なお、これら構成員とは別に河野国務大臣は毎回参加し、挨拶をしている。

「官民連携」の別会合第1回と同じく、朝8時30分からの開始と、外部関係者を招いての会議とは思えない設定だが、オンラインだからまぁ、アリなのか…。

メンバーについても、有識者会議の内で参加しているのは上の表のとおりだが、相変わらず傾向はつかめない。やはり個人の判断や日程の都合なのだろうか?

📚第1回会合(1日目)まとめ

初めに、有識者会議のメンバーの一人でもある、慶応大学大学院政策・メディア研究科の土屋教授から「通信情報の利用に関する国際的な状況について」プレゼンテーションがあり、それについて構成員による議論が行われる形となっている。

1 通信情報の利用に関する国際的な状況について(土屋教授)

能動的サイバー防御の起源は第二次世界大戦まで遡るが、現在につながる大きな契機は911テロ。テロリストの通信を傍受するため、この後、米国人の多くも知らない中で大規模な通信傍受が行われてきた。

2005年頃「New York Times」により、ブッシュ政権によって大量の通信傍受が行われている疑いに関する報道が行われ、ブッシュ大統領はテロ対策のための通信傍受をNSA(アメリカ国家安全保障局)に許可していることを認めた。

2008年の大統領選で、通信傍受が争点の一つとなり、当初オバマ候補(当時)は「自分はこれをやらない」と明言していたが、国家情報長官から「ブッシュ政権の中で大量の通信傍受が行われ、これがテロの防止に非常に役立っている」という事をと伝えられ、後に態度を転じ、政権成立後はそれを拡大させていくこととなった。

911テロに関わった19人のテロリストがどのような通信をしていたのかを後から分析したところ、「明日試合が始まる」「明日が開始時刻だ」といった言葉を暗号化せずにメールでやり取りしていたが、本人たちにしか意味が分からない情報であるため、収集して意味があるのか非常に大きな議論になった。

オバマ政権で創設されたサイバー軍では、大量のデータを取得し、その中身よりもメタデータと言われているものに注目していった。

(メタデータとは、細かく言えば通信のヘッダと言われている、送信元送信先、送信時間といったデータ)メタデータの解析により、後付けではあるが、911テロリスト達が密接な繋がりを持っていたことが分かり、これをテロ防止に使えないかという考えの元、通信情報の利用が大きく始まっていった。

市民団体の公開情報によれば、NSAは全米各所にあるインターネットエクスチェンジ、海底ケーブルの陸揚げ局人工衛星の傍受拠点から大量のデータを集めているとのこと。

海底ケーブル網の設置状況を見るに、ユーラシア大陸の北半球はファイブ・アイズの空白地帯であり、日本がこの監視に大きな役割を果たせるのではないか。

米国のプラットフォーマーがデータを政府機関に渡すのは、法律的に協力の義務があるからだけでなく、データの取得及び保存に関わるコストを政府側が十分に負担しているから。

大量に取得したデータを一目で見て判断するのはほぼ不可能。人が見るのか機械が見るのか、事業者が見るのか政府が見るのか、様々な論点がある。

島国である日本にとって、海底ケーブルの傍受は重要。入ってくるデータ、出ていくデータの他に、外国からきて日本を通り、第三国へ行く通信もあり、そういう通信を見てもいいのか、というのも論点としてあり得る。

2 討議内容

通信事業が協力する場合、海底ケーブルが陸揚げされたところから情報を取り出し行政機関に引き渡すことになると思うが、次の2点の懸念がある。

1)通信事業者がこうしたことを行っていることが世に知られた時に、訴訟対応で稼働が切迫し、負担が大きくなると継続が難しくなる。

2)可能な限り既存のネットワークに負担にならない方法でやらざるを得ない。その為には通信の中身をあまりいじらずに行政に渡すことになる。米国では、全ての米国通信事業者は、通信傍受に対応しなければならず、傍受していることを対外的に言ってはいけない(やっていないと言って良い)となっているはず。

対象通信について、各国の法律の条文において、メタデータまでなのかコンテンツまでなのか、どのような種類の通信情報を取得の対象にするかなど、明確な規定がなされている例は、私どもの調査している限りではない。(事務局)

この領域において平時というのはあるのか、というのが率直な感想。常に有事、常に緊急事態と考え、そのような領域であるという理解が必要になるのでは。

諸外国の事例を勉強し、どうしてこの範囲でデータを取っているのか、分析しているのかという事を理解したうえで判断していくことが必要。

インテリジェンスの目的は問題を未然に防ぐことに主眼があり、に行われていることを証明するということでは必ずしもない。このため、犯罪捜査とは情報の取り扱いが異なる。

3 事務局から

土屋先生のプレゼンテーションは、サイバーセキュリティを含む安全保障全般の議論を展開されてものと理解。一方、今回の検討は、国家安全保障戦略にある通り、安全保障全般ではなく、サイバー攻撃に関するものについて取得・分析することに限られてい来る。その為、米国の事例よりは範囲が狭くなるかと考えている。

📑第1回会合(2日目)まとめ

2日目は主に法制度について議論された。

まずゲストスピーカーにより、イギリスとドイツの制度・関連判決について説明があり、その後討議が行われている。

(ゲストスピーカー)

林 紘一郎 情報セキュリティ大学院大学名誉教授

田川 義博 元情報セキュリティ大学院大学客員研究員

小西 葉子 関西学院大学総合政策学部専任講師

サイバー防御に必要なのは、メールの中身を逐一見るようなものではないから、今回議論している制度は通信の内容を扱おうとする通信傍受法とは異なるもの。

欧州、米国等の各国が能動的サイバー防御の法制度を既に整えていて、日本がサイバー防御の能力を高めることが国際的に要請されていると考えられることをあわせて考えると、安全保障上の必要性の議論をこれから深め、国民の理解を得ていくことが必要。

通信事業者がサイバー防御に必要な情報を政府に提供するに当たって、社会の安全のために貢献していると肯定的に評価されるようにするためにも、国民の理解を高めていくことが求められる。国益、公益のために協力した事業者が訴訟リスクやレピ ュテーションリスクにさらされることはあってはならない。

通信の秘密の保障と公共の福祉の両方が整合し、かつ、実効性のある防御を実現できるという緻密な法 制度を、分かりやすい議論を積み上げて、作り上げていくことが必要。

外国人・外国人間の通信、あるいはトランジット通信については、国民あるいはそれに準じて適用される日本社会の構成員の享有する基本的人権の保護範囲には含まれず、その制約が本来的に憲法上許されるのではないかという点に基本的に同意する。

ドイツに関する説明を聞き、事後審査が重要と感じた。事後審査が、どの機関で、誰がどのようにこれを行うかということが重要。また、事後に妥当性を調べようと思ったときには記録が大事になるが、記録については、どのような規定が置かれているのか。

→基本法 10 条審査会も議会統制委員会もそうだが、基本的には、ドイツの情報収集機関が保有するすべての記録にアクセスできる。第三者機関であってもアクセスされ ると困る場合は、収集した機関側が、理由を示す必要がある。こうしたことから、第三者機関には、非常に厳しい守秘義務が課されている。明確かつ詳細なルールが重要ということでそのとおりと思うが、当該ルールは、ある程度事前にフィックスして運用していくものか、それともルール自体も経験を積み 重ねていく中で、検証しつつ変えていく可能性があるのか。

→AIも含めて技術進歩が著しいので、どうやって法目的に合せるようにするかが重要というのが大前提である。イギリスでは、明確かつ詳細なるるーの中身が二つあり、一つは、調査権限の内容及びその制約をどうしていくかということ。もう一つには、人権保障のための保護措置、監督、救済。こうしたものを明確かつ詳細に定めることが必要。外国の例については、国内で実行を計画しているテロ対策の意味合いもあると思う。 能動的サイバー防御については、場面によって法執行の主体が変わるのかと考えている。

どのような通信情報が必要かという点について、通信の本質的内容以外の全て、すなわちインベントリデータや、トラフィックデータなどが必要と考える。

取得・処理した通信情報の活用・共有の部分まで考えると、NSAが取得したデータ は、NSA自体がサイバーセキュリティ機関でもあるが、どこかでCISA(米サイ バーセキュリティ・インフラセキュリティ庁)等に共有しているだろう。また、GCHQがバルク令状の申請権限を有するということであるので、隷下にあるNCSC (英国家サイバーセキュリティセンター)も通信情報にアクセス・活用できることが 想像できる。日本では、取得した通信情報の活用や関係機関との共有はどういったプロセスになるのか。

→ドイツでは、連邦情報局に関しては、国内外の他の機関との共有や、共有前の処理等についても、 法律上の規定がある。

→イギリスでは調査権限コミッショナーは、年次報告を公表しており、MI5、GCHQなどの個別14 のインテリジェンス機関に関する調査結果を掲載している。そこでは、エラーレポーティング、すなわちどういうエラーが何件あったか、重大なエラーについては、類型的にどういうエラーがあったかなども掲載。したがって、全てのプロセスについて監督していると考えられる。対象とすべき通信情報は、本検討においては、外国が絡む通信を対象とするということが適切ではないかと思った。というのは、国内は日本の警察の権力が及び、捜査等が可能であるが、外国は国家権力の外なので、対策のために情報が必要ということになると考えている。

🫠感想

1日目は、911テロから始まるインテリジェンスに関する話題が中心で、非常に興味深かった。

メタデータの取得のみであれば、通信の秘密の保障の観点からも、あまり矛盾しないのかな、などと素人的には感じた。

というか、諸外国は恐らく通信情報の利用を積極的に進めている中で、日本だけ全くやっていないというのは、安全保障上大問題だと思った。

2日目の法律関係については、英独の具体例が中心となり、なじみがない言葉が多くて正直分かりにくかったが、法令化する際の課題を確認するためにはこういう内容も議論しておく必要があるのだろう。なるほど、構成員に法律系のメンバーが多数いるのもうなずける。

今回の議事要旨の中で一番驚いたのが、一日目の最後に事務局が発した「今回の検討は、国家安全保障戦略にある通り、安全保障全般ではなく、サイバー攻撃に関するものについて取得・分析することに限られてい来る。」という言葉だ。

要は、今回の通信情報の利用は、サイバー攻撃に限った話であり、物理的なテロや犯罪は対象としていません。という事だ。

委員から「ファイブ・アイズに貢献」という発言も出ていたが、「サイバー攻撃のみで物理テロは関知しません。」というような組織を、ファイブ・アイズが受け入れることは恐らくないのではないか。ギブ&テイクにしても片手落ちすぎだろう。

もちろん、事務局が言うように、本有識者会議の設置根拠は次のとおりで、

国家安全保障戦略(2022.12)

Ⅵ 我が国が優先する戦略的なアプローチ

2 戦略的なアプローチとそれを構成する主な方策

⑷ 我が国を全方位でシームレスに守るための取組の強化

ア サイバー安全保障分野での対応能力の向上

オ 我が国の安全保障のための情報に関する能力の強化

能動的サイバー防御の導入については上記(4)アの「サイバー安全保障分野での対応能力の向上」に含まれていることから、”サイバー安全保障分野”を超えた話をこの場で議論すべきではないし、議論したところで法制化の芽は全くない訳だが…。

とはいえ、このタイミングで議論しなければ、インテリジェンス方面は世界から後れを取る一方であり、それでは国民の生命財産を守る事が危うくなるのではないか、と危惧してしまう。

能動的サイバー防御も大事なのだが、日本という国のインテリジェンスの在り方についても、国家安全保障戦略の中で明確に打ち出されるべきだと思う。(サイバーセキュリティ以外は読み飛ばしたので、もしかしたら書いてあったのだろうか…?)

911テロのように、日本において外国勢力からのテロにより甚大な被害が発生するまでそれらの議論がなされない、という事がないように、切に願う。